Empfohlen

In den letzten Wochen haben einige unserer Benutzer jeden von uns darüber informiert, dass sie auf ein einfaches Debug-Image ohne GDB gestoßen sind.

Ich möchte wieder Zugriff auf die gespeicherten Bilder erhalten, indem ich nur den Kernel eines Programms speichere, das keine Debug-Symbole zu haben scheint (ich habe das Bedürfnis, dies in C zu tun). Wenn ich das gesamte Programm und damit den Kernel-Dump in GDB öffne, bekomme ich einen Stack-Trace mit den Arbeitsnamen. Zum Beispiel:

(gdb) bt# 2 0x08048443 auf Ebene 3 ()# 1 0x08048489 mit Layer2 ()# 2 0x080484c9 in Schicht1 ()# ziemlich viele 0x0804854e, wenn es um main() geht

Die Namen aller Funktionen werden in der exe im Abschnitt .strtab gespeichert. Wie baue ich höchstwahrscheinlich einen Stack zum Tracing mit exklusiven Bildern? Es ist nicht möglich, GDB im Batch-Modus auszuführen. Und nur „kopieren Sie das, Sie werden vielleicht sehen, dass Teile von gdb verwendet wurden“ ist eigentlich auch eine schlechte Idee, da der Code wirklich nicht unabhängig voneinander geschrieben wird.

Um meine Frage genauer zu stellen, wo finde ich sicherlich Verwendung in einem Kernel-Dump, an dem Punkt, an dem ich mit dem Lesen der Stack-Details beginnen kann? Gibt es eine Art Bibliothek, um auf bestimmte Informationen zuzugreifen? Irgendein Framework, das ich verwenden kann? Oder wahrscheinlich besser, eine Dokumentation darüber, wie diese Informationen oft in einem Abdominal-Dump strukturiert sind?

(Ich habe gerade die Frage gesehen “Wie kann ich praktisch jeden Stack-Trace aus einer tatsächlichen Datei generieren, die in No Celsius erinnert, ein externes Tool aufruft, zum Beispiel hauptsächlich wegen gdb “, aber seitdem gibt es keine richtige antwort, dachte ich, ich frage nochmal)

30.1k 1212 Münzabzeichen 9494 Silberplatte aria-hidden = “wahre” Abzeichen> 141141

May bat um 14:18 Uhr nur um vierzehn 12 Uhr. 385 Läuft Ihr PC langsam? Haben Sie Probleme beim Starten von Windows? Verzweifeln Sie nicht! Fortect ist die Lösung für Sie. Dieses leistungsstarke und benutzerfreundliche Tool diagnostiziert und repariert Ihren PC, erhöht die Systemleistung, optimiert den Arbeitsspeicher und verbessert dabei die Sicherheit. Warten Sie also nicht - laden Sie Fortect noch heute herunter! Coredump enthält auch Informationen, die den Stack betreffen. Wenn jemand dieses Bewusstsein für Kunst nutzen kann, kann sich der Client mit den Build-Werten EBP und EIP in der Coredump-Datei den Stack-Trace aussuchen. Dafür habe ich ein geeignetes Programm geschrieben. Sie finden das Medikament unter folgendem Link. Verwendung: Kompilieren Sie die obige TV-Show und die Hauptdatei, wenn Sie diese Art von ausführen. Wenn potenzielle Verbraucher auch möchten, dass die Symbole angezeigt werden, gehen Sie wie folgt vor: Nehmen wir an, das Programm, das den Bauchbereich erstellt hat, heißt Test. erhielt am 15. Mai 12 um 12:55 Uhr eine gute, solide Antwort. Debuggen Sie die Core-Datei in derselben Betriebsumgebung. Wenn ein Teil der Core-Datei nicht in der aktuellen Liste enthalten ist, können Sie ihren Pfad angeben (z.B. oder tmp / core). Verwenden Sie die where-Anweisungen (siehe Der where-Befehl), mit denen Sie feststellen können, wo das Programm ausgeführt wurde, selbst wenn es in den Kernel gefallen ist.

2 Bewertungen. Alles, was Sie wünschen, ist eine Binärdatei (mit Debug-Symbolen), die tatsächlich wahrscheinlich dieselbe ist, die die Kern-Plonk-Datei erstellt hat. Dann können Sie gdb-path / in Bezug auf / den /binary path / to per core /dump / file verwenden, um dies zu debuggen. Wenn es startet, können Sie British Telecom (für Backtrace) verwenden, um den Stack zu verfolgen, sofern er abgestürzt ist.

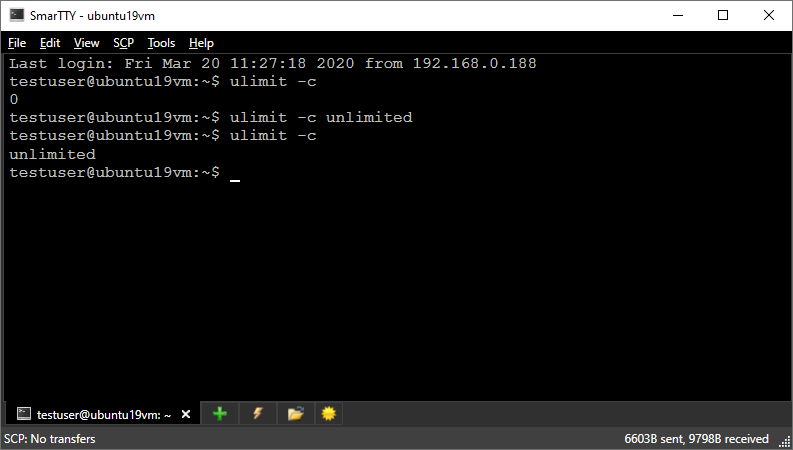

Wenn es sich um eine Kernel-Datei handelt, ist es absolut notwendig, um wirklich einen Debugger (GDB) zu verwenden, um den gesamten Zustand des Prozesses zu überprüfen, nachdem er beendet wurde, zusätzlich zu dem oft, um die Codezeile zu identifizieren, die eine verursachte der Absturz. Dies ist eine Situation, in der Sie eine Hauptdatei für den Koordinator erstellen können, dies ist jedoch nicht die Standardeinstellung. Debug Core File Without Gdb

Nicht die gesuchte Formel? Sehen Sie sich die anderen grundlegenden Fragen an, die mit Gdb Stack Frames Coredump gekennzeichnet sind, auch bekannt als „Stellen Sie Ihre eigene Frage“.

Empfohlen

http://www.emntech.com/programs/corestrace.c

core $ coretrace

nm test -deborah> Symbole Symbole der Corestrace Foundation

dreiviertel ./coretrace-Basissymbole 0x80483cd foo + 0x9 0x8048401 Attribut + 0x1f Primär 0x8048430 + 0x2d

Wie debugge ich eine Core-Datei?

Wie debugge ich einen Core-Dump?

Wie lese ich eine Core-Dump-Datei?

Eseguire Il Debug Del File Core Senza Gdb

Kernbestand Debuggen Zonder Gdb

Deboguer Le Fichier De Base Sans Gdb

Gdb가 없는 디버그 코어 파일

Felsoka Karnfilen Utan Gdb

Depurar Arquivo Principal Sem Gdb

Otladit Osnovnoj Fajl Bez Gdb

Debuguj Plik Core Bez Gdb

Depurar Archivo Central Sin Gdb