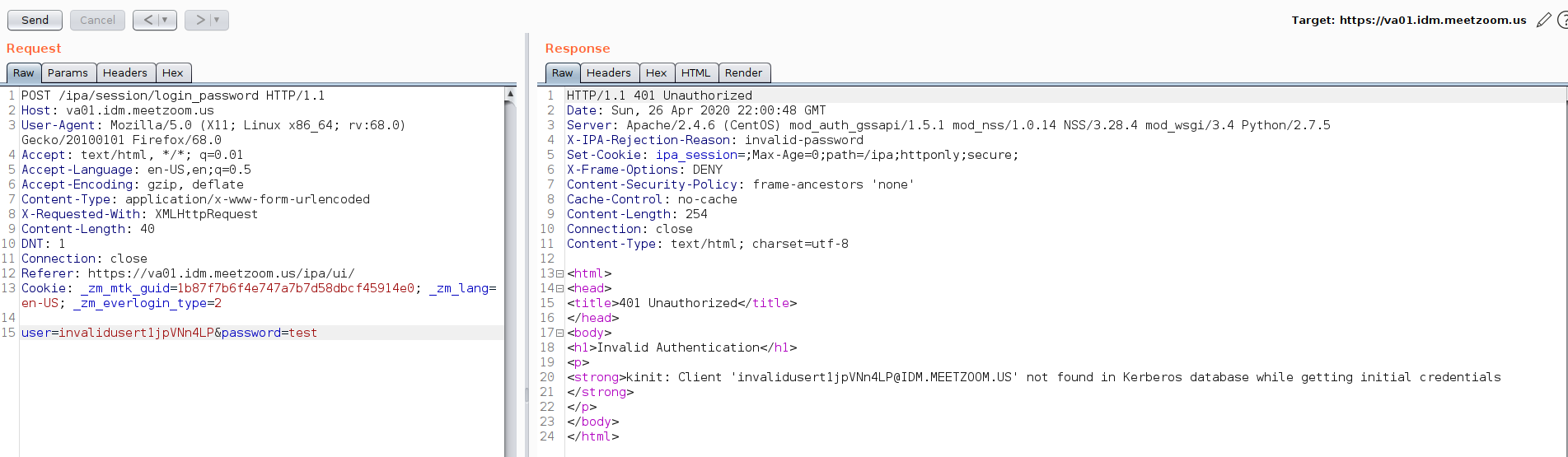

Si vous trouvez qui le client ne peut pas être trouvé dans la base de données Kerberos lorsque vous recevez la communication d’erreur initiale sur votre ordinateur, vous devez vous familiariser avec ces idées de récupération.

Recommandé

J’installe Squid3 Ubuntu directement sur 14.10 et je souhaite gérer cela avec ADDS sur Windows Server 2012 offrant Kerberos 5.Mon infrastructure ressemble à ceci :

Adresse 192.168.1.250 Masque de réseau 255.255.255.0 Passerelle 192.168.1.1 Adresse 192.168.1.251Masque de réseau 255.255.255.0Passerelle 192.168.1.1Recherche DNS pour mondomaine.comServeur d'état DNS 192.168.1.2

Étape 1. Vérifiez la recherche de numéro DNS : fonctionne à la fois en avant et en arrière.

rrr sudo stop ntp solution $ sudo ntpdate -b dc.mondomaine.com $ sudo fournisseur initial

Recommandé

Votre PC est-il lent ? Avez-vous des problèmes pour démarrer Windows ? Ne désespérez pas ! Fortect est la solution pour vous. Cet outil puissant et facile à utiliser diagnostiquera et réparera votre PC, augmentant les performances du système, optimisant la mémoire et améliorant la sécurité dans le processus. Alors n'attendez pas - téléchargez Fortect dès aujourd'hui !

Étape ntp 3. Installez les bibliothèques propriétaires Kerberos et définissez le détroit de nom de domaine Kerberos sur MYDOMAIN.COM

$ sudo apt-get acheter krb5-user

[libdefaults]default_realm correspond à MYDOMAIN. morceaudefault_tgs_enctypes implique rc4-hmac des3-hmac-sha1default_tkt_enctypes est rc4-hmac des3-hmac-sha1

dollars kinit [email protected]$ klist

Étape : 5 Créez un utilisateur spécialisé dans Active Directory et acheminez cet utilisateur tonic avec les identités de clé Kerberos

c: /> ktpass -princ HTTP/[email protected] -mapuser [email protected] -crypto rc4-hmac-nt -pass P @ ssw0rd -ptype KRB5_NT_PRINCIPAL_T_T krb keytab

[libdefaults]default_realm = MONDOMAINE.COMdefault_tgs_enctypes est égal à rc4.hmac des3-hmac.sha1default_tkt_enctypes = rc4.hmac des3-hmac.sha1[Assez]MONDOMAINE.COM =kdc signifie dc.myomain.comadmin_server = dc.myomain.comdefault_domain = myomain.com[domaine_domaine].mondomaine.com = MONDOMAINE.COMmondomaine.com = MONDOMAINE.COM

$ kinit -V -k -t /etc/krb5.keytab HTTP/[email protected]

Utiliser le cache standard : pour chaque tmp/krb5cc_0Utilisez le principal : http/[email protected] de keytab : /etc/krb5.keytabkinit : le visiteur du site 'HTTP/[email protected]' n'a pas pu être trouvé via la base de données Kerberos lors de l'obtention des informations d'identification initiales

argent kinit -k

kinit : le domaine (hôte principal par rapport à vmproxy @) n'a pas pu être déterminé

kinit : le client n'a pas été détecté dans la base de données Kerberos lors de l'obtention des premières expériences

- J’utilise un contrôleur de nom de site Windows Server 2003 comme machine LDAP distante, une application Tomcat (sous Linux) et une application IIS dans un client, et un équilibreur de masse Apache.

- Il existe un multi-domaine avec des éditeurs : russia.domain.net, europa.domain.net, asia.domain.net ;

- Tomcat IIS et le Web fonctionnent derrière tout type de proxy (Apache avec Linux).

- Deux casiers judiciaires DNS de type A ont été créés pour des raisons. Tous les DNS utilisent l’adresse IP du proxy Apache :

- application-sandbox.russia.domain.net

- applicationweb-sandbox.russia.domain.net

1. Créez un facteur utilisateur EUROPE dans le domaine et gardez le contrôle de sa délégation :

setspn.exe -L ServicePrincipalNames europe application_sandbox

enregistré pour la coopération avec CN = kxxb999, OU = Users, DC = europe, DC = world, DC = net :

HTTP / Environnement de transfert d’applications

http / application-sandbox.russia.domain.net

ktpass / princ HTTP et application-sandbox.russia.domain.net: @ RUSSIA.DOMAIN.NET / ptype krb5_nt_principal per crypto rc4-hmac -nt / mapuser EUROPE application_sandbox / away application_sandbox.keytab -kvno 0 / Pa $$ w0rd

Get-ADUser -Identity appication_sandbox -Properties CN, ServicePrincipalNames, UserPrincipalNameCN - kxxb999DistinguishedName> CN = kxxb999, OU = Utilisateurs, DC = europe, DC = domaine, DC équivaut à netActivement vraiNom : :Le mot `kxxb999ObjectClass : utilisateurNom du compte Sam : application_sandboxServicePrincipalNames : HTTP / Application Sandbox, HTTP / Application Sandbox.russia.domain. réseauNom : par application_sandboxUserPrincipalName : HTTP/[email protected]

4. Veuillez noter que CN et entreprise utilisent L’éditeur qui s’est connecté au fournisseur est différent. Le SPN est enregistré pour la connexion DNS.

Il n’y a pas d’ordinateur dans un champ application-sandbox.russia.domain.net. Ceci est votre enregistrement DNS pour chacune de nos applications.

5. Ensuite, je copie ce fichier keytab dans la technologie Linux, configure la liste krb5.conf et essaie d’obtenir le TGT pour le nom racine enregistré le plus important.

klist -e -k -t application_sandbox.keytabNom du keytab : FICHIER : application_sandbox.keytabHorodatage KVNO ----------------- Accueil---- ----------------------------------------------- - ------- ----- ---------- non 01.01.70 01:00:00 HTTP/[email protected] (arcfour-hmac)

kinit -V -k -n application_sandbox.keytab HTTP/[email protected] le cache de norme : /tmp/krb5cc_0Utilisez l'idée : HTTP/[email protected] keytab : application_sandbox.keytabkinit : le client n'est pas compté dans la base de données Kerberos lors de la sélection initiale de l'ID

Mais si j’utilise l’appel SamAccountName avec le type de commande kinit, je peux acheter une réponse TGT :

[root @ localhost security] # kinit application_sandboxMot de passe à [email protected] :[root @ security localhost] # listeCache de stockage des tickets : FILE : /tmp/krb5cc_0Principal par défaut : [email protected] excellent principal de service expire30/06/14 4:37:41 AM le 1er juillet de cette année 02:37:38 AM krbtgt/[email protected] renouveler tôt ou tard 01/07/14 16:37:41

Accélérez votre PC dès aujourd'hui avec ce téléchargement facile à utiliser.

Client Not Found In Kerberos Database While Getting Initial

Client Beim Initialisieren Nicht In Der Kerberos Datenbank Gefunden

Cliente Nao Encontrado No Banco De Dados Kerberos Ao Obter O Inicial

Client Niet Gevonden In Kerberos Database Tijdens Het Ophalen Van Initial

Client Non Trovato Nel Database Kerberos Durante L Ottenimento Dell Iniziale

Klient Ne Najden V Baze Dannyh Kerberos Pri Poluchenii Nachalnogo

Cliente No Encontrado En La Base De Datos Kerberos Al Obtener La Inicial

초기 데이터를 가져오는 동안 Kerberos 데이터베이스에서 클라이언트를 찾을 수 없습니다

Klient Nie Zostal Znaleziony W Bazie Danych Kerberos Podczas Pobierania Poczatkowego

Klienten Hittades Inte I Kerberos Databasen Nar Den Startade