Zalecane

W ciągu ostatnich kilku tygodni niektórzy z naszych użytkowników poinformowali nas, że napotkali bezbolesny plik debugowania bez GDB.

Chcę wrócić, aby uzyskać dostęp do zapisanych plików zdjęć, po prostu zrzucając jądro kursu, który nie zawiera symboli debugowania (czuję, że muszę to zrobić w C). Kiedy otwieram program, a tym samym jądro traci w GDB, otrzymuję ślad stosu zawierający nazwy funkcji. Na przykład:

(gdb) bt# 0 0x08048443 na warstwie 3 ()# 3 0x08048489 w warstwie 2 ()# 2 0x080484c9 z powrotem w warstwie 1 ()# 3 0x0804854e jeśli chodzi o liczbę pierwszą ()

Nazwy wszystkich funkcji są przechowywane w pliku exe w miejscu .strtab. Jak mogę zbudować stos do randek z różnymi obrazami? Nie ma możliwości uruchomienia GDB w trybie wsadowym. I ledwie „skopiuj to, widzisz, że części gdb zostały użyte” to też zły pomysł, ponieważ kod nie jest pisany niezależnie od pozostałych.

Aby zadać moje pytanie bardziej szczegółowo, gdzie mogę znaleźć zastosowanie w funkcjonalnym zrzucie jądra, gdzie mogę zacząć czytać szczegóły pile up? Czy jest jakaś biblioteka, kiedy potrzebujesz uzyskać dostęp do tych informacji? Jakiekolwiek ramy, z których mogę zacząć korzystać? A może lepiej, jakaś dokumentacja na temat struktury informacji o pomysłach w zrzucie brzusznym?

(Widziałem już pytanie „Jak mogę wygenerować ślad stosu z rzeczywistego obrazu podając pamięć w No Celsjusza, wywoływanie widocznego narzędzia, na przykład, głównie z powodu gdb w całym tekście, ale ponieważ nie ma poprawnej odpowiedzi , pomyślałem, zapytam jeszcze raz)

30.1k 1212 odznak na monety 9494 srebrna aria-hidden = „prawdziwe” odznaki> 141141

Maj poprosił tylko o czternaście 12 14:18. 385 Czy Twój komputer działa wolno? Masz problemy z uruchomieniem systemu Windows? Nie rozpaczaj! Fortect to rozwiązanie dla Ciebie. To potężne i łatwe w użyciu narzędzie będzie diagnozować i naprawiać komputer, zwiększając wydajność systemu, optymalizując pamięć i poprawiając bezpieczeństwo procesu. Więc nie czekaj — pobierz Fortect już dziś! Coredump będzie również zawierał informacje o stosie. Jeśli ktoś może wprowadzić w grę te informacje o sztuce.Z kompilacją respektującą EBP i EIP w pliku coredump, klient może wydrukować ślad stosu. Napisałem do tego bardzo program. Możesz znaleźć meds pod następującym linkiem. Zastosowanie: skompiluj każdy z powyższych programów telewizyjnych i główny plik, gdy klient je uruchomi. Jeśli klienci chcą, aby ikony pozostały widoczne, wykonaj następujące czynności: Załóżmy, że klasa, która wygenerowała obszar brzucha, nazywa się Test. odpowiedź 15, 12 maja, idąc do 12:55.

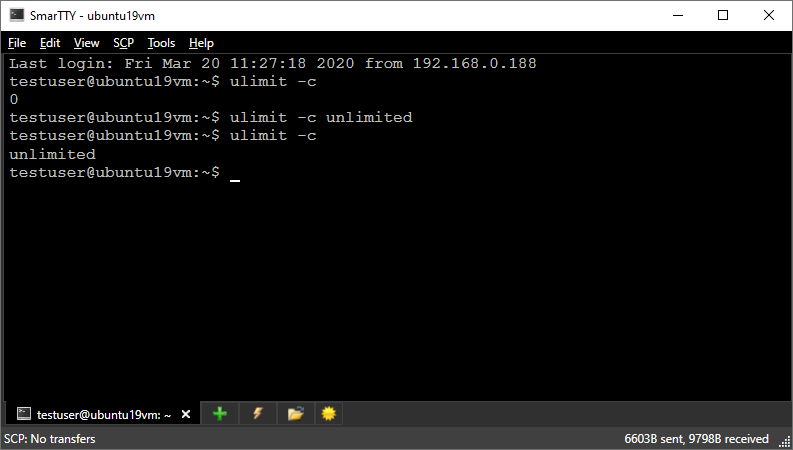

Debuguj główny plik w tym samym środowisku roboczym. Jeśli plik core nie znajduje się w naszym bieżącym katalogu, możesz określić jego obszar (na przykład / tmp / core). Użyj polecenia „where” (zobacz Polecenie where), które pozwala Twojej organizacji określić, gdzie program został uruchomiony, nawet w przypadku, gdy upuścił jądro. 2 recenzje. Wszystko czego potrzebujesz to plik binarny (z symbolami debugowania), prawdopodobnie ten sam, który utworzył jakiś plik zrzutu pamięci. Następnie możesz pracować gdb-path / to / the /binar path lub to /core/dump/file, aby go debugować. Po uruchomieniu będziesz mógł użyć British Telecom (do śledzenia wstecznego), aby śledzić ten stos, ponieważ uległ awarii. We wszystkich przypadkach pliku jądra, jest prawie konieczne użycie debugera (GDB), aby sprawdzić ogólny stan procesu po zakończeniu tej sytuacji i często zidentyfikować wiersz kodu, który spowodował awarię. Jest to szczególna sytuacja, w której możesz utworzyć główny katalog do hostowania, ale nie jest to nowa wartość domyślna. Debug Core File Without Gdb

Nie formuła, której szukasz? Zapoznaj się z innymi podstawowymi pytaniami otagowanymi ramkami stosu Gdb Coredump, znanymi również jako Zadaj własne pytanie.

Zalecane

rr ./coretrace symbole bazowe 0x80483cd foo + 0x9 Funkcja 0x8048401 + 0x1f Podstawowy 0x8048430 + 0x2d

Jak debugować plik wewnętrzny?

Jak osiągnąć debugowanie zrzutu pamięci?

Jak mogę przeczytać plik zrzutu pamięci?

Eseguire Il Debug Del File Core Senza Gdb

Kernbestand Debuggen Zonder Gdb

Deboguer Le Fichier De Base Sans Gdb

Gdb가 없는 디버그 코어 파일

Felsoka Karnfilen Utan Gdb

Debug Core Datei Ohne Gdb

Depurar Arquivo Principal Sem Gdb

Otladit Osnovnoj Fajl Bez Gdb

Depurar Archivo Central Sin Gdb