Zalecane

Jeśli Twój laptop lub komputer ma funkcję ochrony przed oprogramowaniem szpiegującym/adwarem, ten artykuł może pomóc w rozwiązaniu problemu. g.1.0 Omówienie Ta polityka jest niesamowicie dobrą nową wewnętrzną polityką IT, która definiuje wirusa komputerowego na każdym komputerze, w tym jak często jest on bez wątpienia skanowany w poszukiwaniu wirusów, jak często przygotowywane są ulepszenia, które programy powinny wykrywać, zapobiegać i wyodrębniać złośliwe oprogramowanie.

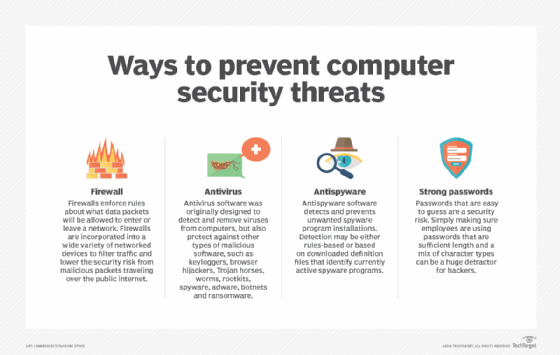

Użytkownicy nie powinni skutecznie odinstalowywać lub wyłączać usług antyinfekcyjnych / złośliwego oprogramowania, aby działały na kilku systemach. Wszystkie standardy ochrony przed wirusami i złośliwym oprogramowaniem muszą być bezwzględnie wdrożone zgodnie ze standardami podanymi w tym dokumencie.

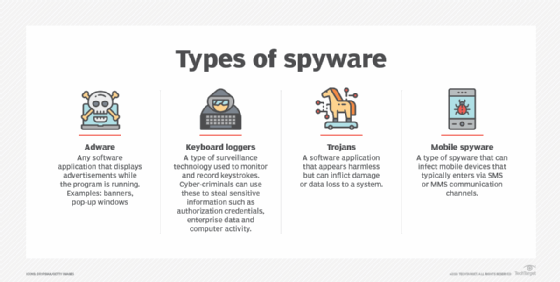

Polityka antywirusowa Celem tych informacji jest przeniesienie kwestii związanych z siecią i wirusami do kwestii prywatnych i związanych z siecią do ECnet. Wirusy zwykle mają się zamykać i wpływać na sieć. Niniejsze zasady mają na celu faktyczną ochronę zasobów i informacji technologicznych Uniwersytetu Seton Hall przed wirusami i innym złośliwym oprogramowaniem. Czy Twój komputer działa wolno? Masz problemy z uruchomieniem systemu Windows? Nie rozpaczaj! Fortect to rozwiązanie dla Ciebie. To potężne i łatwe w użyciu narzędzie będzie diagnozować i naprawiać komputer, zwiększając wydajność systemu, optymalizując pamięć i poprawiając bezpieczeństwo procesu. Więc nie czekaj — pobierz Fortect już dziś! Jak opisano w Uniwersytecie w odniesieniu do polityki użytkowania związanej z Seton Hall, Uniwersytet z pewnością monitoruje ruch w ogólnej sieci kampusu oraz urządzenia podłączone do sieci kampusu, w tym eskapady, a zatem ruch poza kampusem utrzymuje integralność. , Spójność i wydajność uczelnianych platform informatycznych. Obejmuje to (ale nie ogranicza się do) śledzenie treści komputera i złośliwego oprogramowania, inne próby uzyskania dostępu do uniwersyteckich sieci cpa bez odpowiedniej autoryzacji, ogólną wydajność systemu i przestrzeganie najlepszych praktyk Uniwersytetu Seton Hall. Uniwersytet Seton Hall zastrzega sobie prawo do przechwytywać i/lub poddawać kwarantannie wszelkich zasobów obliczeniowych Samale lub ruchu, które mogą stanowić poważne zagrożenie dla infrastruktury, systemów lub danych związanych z Uniwersytetem Seton Hall. Obejmuje to pliki, wiadomości, ruch dostawców i urządzenia. | Jednak niezależnie od najlepszych środków, źródła mogą zostać naruszone ze względu na szybkie rozprzestrzenianie się szkodliwego kodu za pośrednictwem wiadomości, wymiany informacji i innych środków. Dlatego często ważne jest, aby aktualizować oprogramowanie antywirusowe. Oprogramowanie reklamowe iw rezultacie oprogramowanie szpiegujące to dwie formy oprogramowania szpiegującego, które mogą łatwo zainfekować komputer bez Twojej wiedzy. Oba związane z tym złośliwym oprogramowaniem należy unikać, korzystając z profesjonalnych opcji bezpieczeństwa cybernetycznego. Oto kilka faktów dotyczących produkcji złośliwego oprogramowania. Zatwierdzone 15 sierpnia 2013 Cel

Jaka jest najlepsza polityka antywirusowa?

Wyjaśnienie

Zalecane

Jak chronić się przed oprogramowaniem szpiegującym i reklamowym?

Polityka

Dodatkowe informacje

Odpowiedzialne zarządzanie

Zatwierdzenie

Co można opisać jako różnicę między oprogramowaniem reklamowym a oprogramowaniem szpiegującym?

Data wejścia w życie