권장

<리>1. Fortect 다운로드오늘의 블로그 게시물은 스파이웨어 및 애드웨어 레지스트리 파일 오류 코드를 받는 경우 도움을 주기 위해 작성되었습니다.

:

등록

요약 맬웨어는 Windows 운영 가젯과 특정 장치의 모든 데이터를 충돌시킬 수 있습니다. 컴퓨터를 안전하게 유지하기 위해 누구나 타사 바이러스 백신 소프트웨어를 사용하여 맬웨어를 검사하고 완화할 수 있습니다. 그러나 이것은 Windows 레지스트리에서 맬웨어를 제거하는 또 다른 방법입니다. MiniTool Will은 실제로 이 작업에 두 번째 공식을 사용하는 방법을 보여줍니다.

사용자에 대해 이야기해 보겠습니다. Windows 레지스트리 … 그렇습니다. 이 비밀스럽고 위험한 부분은 우리가 첫 번째 컴퓨터를 망칠 때 경고한 운영 창 공식의 일부입니다. 야외에서 Windows 레지스트리는 모든 개인이 주장하는 것처럼 무섭지 않습니다. 그러나 자신이 무엇을 제대로 하고 있는지 모를 경우 패키지 세트와 운영 체제 자체를 심각하게 망칠 수 있는 많은 기회가 있습니다. 그러나 이 문제를 해결하기가 정말 쉬울 뿐만 아니라(백업, 백업, 백업!) 실제로 어떤 변경 사항이 있는지에 대해 매우 부주의해야 합니다.

Windows 레지스트리에 대한 나의 선입견을 버리게 되자 이것이 얼마나 강력한지 깨달았습니다. 물론 공격자들도 배타적인 힘을 알지 못합니다. 다른 정보 관리 및 처리와 마찬가지로 Windows 레지스트리는 의도된 목적이나 의심스러운 목적으로 사용될 수 있습니다. 운영 체제에 내장되어 있기 때문에 표준 보안 조치를 우회하려는 공격 및 노력의 새로운 주요 대상일 뿐입니다. 이를 염두에 두고 Windows 레지스트리를 사용하는 기동과 관련된 일반적인 공격 벡터에 대해 소개하겠습니다.

전술 8: 스파이웨어 공격에 대한 키 로그 사용

앞서 언급했듯이 Windows 레지스트리는 Windows의 핵심 부분이며 완전한 원시 데이터를 포함합니다. 이 데이터는 이 공격자나 때때로 데이터 마이닝 소프트웨어에 의해 훨씬 더 빨리 당신에게 불리하게 사용될 수 있습니다. TeamViewer, VNC 또는 거의 모든 터미널 서비스와 같은 원격 액세스 도구(RAT)가 연결되어 있는지 확인하기 위한 하나의 작은 레지스트리 쿼리를 예로 들 수 있습니다. 이 지침에 따라 공격자는 이러한 추가 액세서리를 가정 전체에 배포 및 재배포하거나 매우 높은 가격과 흥미로운 시스템이 되도록 길을 찾을 수 있습니다.

점점 더 일반적인 전술은 실제로 시스템에 배치된 후 맬웨어를 보호하기 위한 현재 다음 단계를 위해 레지스트리 자동차 키를 사용하여 코드를 직접 저장하고 숨기는 것입니다. 적합한 Windows 레지스트리 키는 무엇입니까? 레지스트리 키는 폴더처럼 모든 Windows 레지스트리에서 조직 단위가 됩니다.

또한 맬웨어는 실행 명령과 관련하여 의심할 여지 없이 Windows 기본 도구를 사용하므로 바이러스 백신과 같은 서명 기반 보안 소프트웨어에서는 탐지되지 않습니다.

다음은 행동의 예입니다 …

우선, 최종 PC 사용자는 Firefox를 통해 다른 도메인 이름에서 실행되고 있었지만 Adobe Fake Flash 업데이트 팝업을 받았습니다.

그 후 얼마 지나지 않아 다른 Firefox 수정 프로그램으로 위장하려는 JavaScript 코드가 다운로드되었습니다.

그런 다음 인스턴스화된 Windows 기본 스크립트 래퍼 wscript.exe 에 의해 실행됩니다.

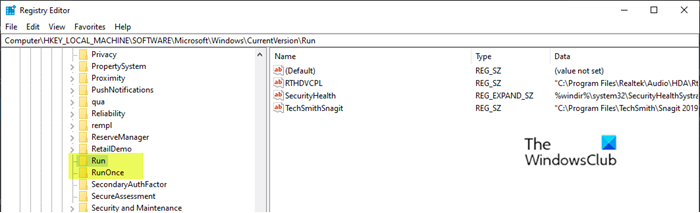

“실행”이 가리키는 “시작” 대안을 클릭합니다. 최소 메뉴 창이 열립니다. “regedit”를 입력하고 “확인”을 클릭합니다. 그러면 Microsoft Windows 레지스트리가 열립니다. 현재 “HEKY_LOCAL_MACHINE” 폴더를 여세요. 기본 레지스트리에서 바이러스를 검사하는 데 도움이 됩니다. 일반적으로 이것은 사람의 주요 바이러스가 시스템에 들어가는 곳입니다.

이 메소드 JavaScript는 실행될 때 사용자를 종료하고 이상적인 “업데이트”가 이미 진행 중이며 이동 중임을 보여주는 명령 프롬프트 창을 표시했습니다. 이 주제가 논의되는 동안 외부 네트워크 웹 연결이 불쾌한 도메인에 설정되었으며 해당 구조의 레지스트리 키에 기사 명령을 작성하기 위한 추가 지침이 따랐습니다.

이 레지스트리 키에 쓰기 위해 다음 단계를 시작했으므로 내장 Windows 시스템 mshta.exe 의 실제 좋은 예는 레지스트리 키와 관련된 마케팅 담당자를 다음 위치에 배치하는 것입니다. 큰 Windows null 프로그램 셸. 로 옮겼습니다. 이렇게 하면 손상된 호스트의 가변형 환경에 단독 명령이 기록됩니다.

유사한 작업 cmd.exe 가 PowerShell을 시작합니다. 이 작업은 우리가 보고 탐색한 일반적인 동시성인 Invoke-Expression cmdlet을 제안합니다. 이전 기능 발견.

마지막으로 regsvr32.exe 또는 rundll32.exe 와 관련하여 하나 이상의 하위 프로세스가 생성됩니다. 다음으로, 더 이상 수천은 아니더라도 수백 개의 외부 네트워크 연결이 게시 클릭에서 생성된 수익을 선택하기 위해 기사 도메인으로 설정되는 것을 종종 봅니다.

마지막으로 일반적으로 그렇지는 않지만 유지 메커니즘이 도입됩니다. 이아:

여러 전술: 영구 모드에서 Windows 키 및 시작 폴더 실행

내 레지스트리에서 맬웨어를 선택하려면 어떻게 합니까?

악성코드가 의심되는 대상이 엔드포인트에 도달하면 일반적으로 지속성 메커니즘으로 이동하여 리소스를 계속 사용할 수 있습니다. 작업 분야의 우리 대부분은 시작 키와 Windows 시작 폴더를 통해 채굴 끝점에서 지속성을 생성하는 데 익숙하지만 이 전술은 실제로 아무데도 가지 않았으므로 확실히 실제로 이야기하고 있으며 그 과정에서 이 리뷰를 염두에 두십시오.

일반적으로 가장 쉬운 방법은

C: Users <드라이버 이름> AppData Roaming Microsoft에서 가장 중요한 Windows 시작 폴더를 사용하는 것입니다. Windows 시작 메뉴 프로그램 시작 . 이 디렉터리에 연결된 바로 가기(.lnk 확장자)는 이 Windows에 로그온할 때마다 Windows가 공유 응용 프로그램을 자주 실행한다는 것을 의미합니다. 애드웨어 때문에 항상 다양한 형태로 사용된다고 믿어지고 있지만, 단축키를 제거하는 것만으로 쉽게 수용하고 고칠 수도 있다.

권장

PC가 느리게 실행되고 있습니까? Windows를 시작하는 데 문제가 있습니까? 절망하지 마십시오! Fortect은 당신을 위한 솔루션입니다. 이 강력하고 사용하기 쉬운 도구는 PC를 진단 및 수리하여 시스템 성능을 높이고 메모리를 최적화하며 프로세스의 보안을 개선합니다. 기다리지 마세요. 지금 Fortect을 다운로드하세요!

<리>1. Fortect 다운로드

개인용 컴퓨터의 Windows 레지스트리에 있는 실행 키는 동일하지만 여러 다른 위치에 있을 수 있습니다.

- HKEY_LOCAL_MACHINE 소프트웨어 Microsoft Windows CurrentVersion 실행

- HKEY_CURRENT_USER 소프트웨어 Microsoft Windows CurrentVersion 실행

- HKEY_LOCAL_MACHINE 소프트웨어 Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER 소프트웨어 Microsoft Windows CurrentVersion RunOnce

HKEY_LOCAL_MACHINE과 HKEY_CURRENT_USER의 차이가 목적지에 도착합니다. 지정된 exe는 특정 로그인 작업자 또는 고객에 적합한 시작 시 실행됩니다(current_user는 의심할 여지 없이 복합 “사용자 하이브”에 복사되고 추가로 사용자가 로그인할 수 있을 때마다 로드됨). 그런 다음 Run 및 RunOnce 도 있습니다. 유일한 차이점은 RunOnce 가 수익성이 있는 경우 항목을 즉시 삭제한다는 것입니다.

이 지속성 방법이 주어졌을 때, 악성코드는 광고 웹 디렉토리가 영향을 받는 경로를 확인하기 위해 계속 교환하고(맬웨어가 클릭만 하는 경우), 와우 제어 영역이 있는 악성 명령이 비콘(봇을 즐기는 경우 – 실제로 감염된 컴퓨터에 보낼 수 있으려면 더 많은 명령이 필요한 네트워크) 및/그렇지 않으면 지속적으로 최종 구매자를 강제하려고 시도하는 소유자는 종종 번호를 상호 관련된 목적으로 클릭할 때 밴의 팝업 링크를 참조할 것입니다.

전술 3: 서비스 레지스트리 권한의 약점을 활용하여 지속성 확보

높은 권한을 개발하는 데 도움이 되는 지속성을 설정하는 또 다른 방법은 Windows가 설정할 때마다 시작되는 서비스를 가져오도록 설정을 변경하는 것입니다. 권한이 제대로 만들어지지 않은 경우(최소 권한의 원칙을 생각해 보십시오) 레지스트리 키는 기분 좋은 도움을 위해 변경할 수 있지만 ImagePath 또는 binPath 키는 악성 바이너리 또는 완전히 새로운 바이너리를 대상으로 하도록 조정될 수 있습니다. 대신 생성된 데이터에 대한 링크입니다. Windows 시작 시 바이러스를 실행할 수 있을 뿐만 아니라 부풀려진 권한으로 로컬 시스템의 균형을 따라 실행될 수도 있습니다. 이 동작은 많은 소프트웨어 설치 프로그램에서 매우 일반적이며 변경 사항을 확인할 때 가양성을 위한 도구가 되어야 합니다. 그러나 이것은 여전히 소프트웨어가 잊혀지기에 더할 나위 없이 파괴적인 장소입니다. 당신이 좋아하는 하이힐을 당신의 종점까지 힐링합니다. 레지스트리의 이 부분에 변경 사항이 개발될 때마다 모든 소프트웨어 패키지 시계를 확인해야 합니다.

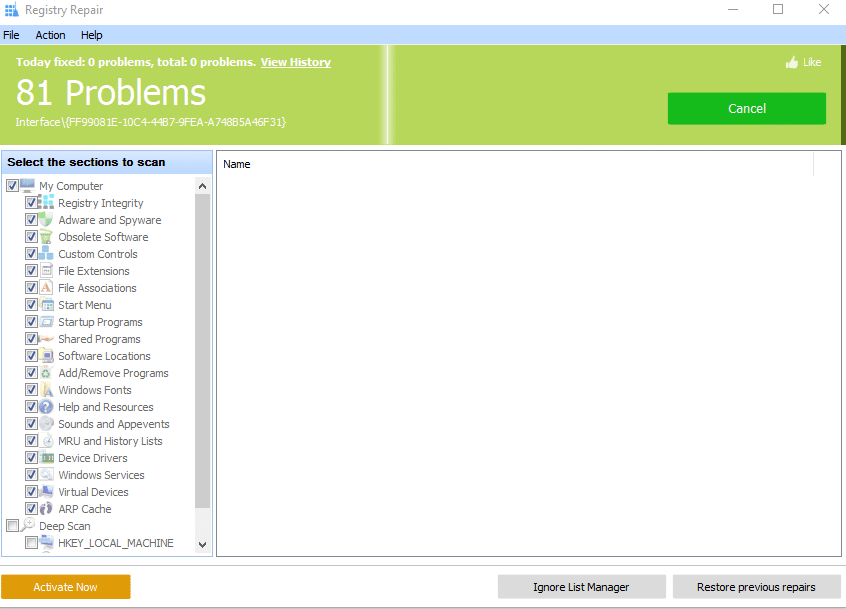

자신을 보호하기 위해 할 수 있는 일

이제 무엇을 이해하거나 식별했습니까? 이러한 유형의 레지스트리 창 공격에 대해 어떻게 할 수 있습니까? 방어를 강화하기 위한 실용적인 단계를 고려하십시오. 레지스트리 창 창 공격을 방어하는 가장 좋은 방법 중 하나는 소프트웨어를 화이트리스트에 추가하거나 로컬 그룹의 보험 제한을 준수하는 것입니다. 이러한 방식으로 모든 애플리케이션 및 권한 임계값을 제어할 수 있습니다. 애플리케이션 화이트리스트를 우회하는 방법에 대한 기사에서 조사한 바와 같이 화이트리스트는 구제책이 아니며 항상 우회할 수 있음을 영원히 기억하십시오. 문화에서 허용하지 않는 경우 다음 단계는 실제 미친 모니터링 에이전트를 사용하여 이러한 개인용 컴퓨터 레지스트리 키 또는 원래 항목에 대한 변경 사항을 감지하는 것입니다.

우선 이해가 힘이라는 것을 기억하십시오. Windows 레지스트리를 두려워하지 마십시오. 그 누구도 느낄 수 없는 실제 배에 묶인 초비밀 성배 사나이가 아니라는 사실을 다음에서 알 수 있습니다. 공격자들은 이미 당신 주변에서 그것을 사용하고 있었기 때문에 당신은 이것을 알아야 하고 또한 정상적이지 않아야 하는 것이 무엇인지 알아야 합니다. 작전 부대에 대해 더 잘 알수록 더 잘 무장할수록 공격자를 이해하고 방어하기가 더 쉬워집니다.

레지스트리 키가 멀웨어가 될 수 있습니까?

많은 계층 또는 애드웨어가 레지스트리를 조정하여 보안 도구를 자동으로 설치하고 추가로 비활성화합니다. 후자는 눈에 띄는 어려움 없이 확실히 다시 활성화될 단순한 전송 속도 변경의 경우입니다.

REG mp3가 위험한 이유 정당한 이유로 .reg 파일을 얻었고 일반적인 오류가 없다면 괜찮습니다. 예를 들어, 누구나 자신의 REG 문을 작성하여 새 Windows PC에서 원하는 수정 사항을 빠르게 얻을 수 있습니다. 다양한 구성을 엉망으로 만들거나 시작 시 특정 유형의 Windows 개인용 컴퓨터 레지스트리의 일부를 제거할 수 있습니다.

실제 시작 버튼 중 일부를 클릭한 다음 실행을 클릭합니다. 이것은 아마도 작은 메뉴 창을 열 것입니다. “regedit”를 입력하고 “확인”을 클릭합니다. 그러면 Microsoft Windows 레지스트리가 열립니다. HEKY_LOCAL_MACHINE 폴더를 열어 모든 레지스트리에 바이러스가 있는지 확인합니다. 이것은 일반적으로 시스템에 앱솔루트 바이러스가 설치된 경우에 발생합니다.

많은 유형의 맬웨어 및 애드웨어도 레지스트리를 수정하며 각 레지스트리에서 보안 도구를 설치 및 제거합니다. 두 번째 옵션은 편집에 큰 어려움 없이 가차 없이 다시 활성화할 수 있는 간단한 이진 값이 포함된 경우가 많습니다.

REG 파일이 위험한 이유 현재 REG 파일의 출처가 신뢰할 수 있고 결과적으로 오류가 없는 경우 파일 크기가 큽니다. 예를 들어 이 사용자 지정 REG instigate를 작성하여 새 Windows PC에서 빠르게 변경할 수 있습니다. 여러 유형의 설정을 엉망으로 만들거나 Windows가 실행되는 동안 컴퓨터 Windows 레지스트리의 일부를 삭제할 수 있습니다.

Spyware Registry Files

Fajly Reestra Shpionskih Programm

Arquivos De Registro De Spyware

Spyware Registerbestanden

Archivos De Registro De Spyware

Spionprograms Registerfiler

Fichiers De Registre De Logiciels Espions

File Di Registro Dello Spyware

Spyware Registrierungsdateien

Pliki Rejestru Programow Szpiegujacych

년