Se la tua organizzazione scopre che il client non può essere trovato solo all’interno del database Kerberos quando ricevi il messaggio di errore abbastanza sul tuo computer, dovresti familiarizzare con queste idee di ripristino.

Consigliato

Ho esperienza di installare Squid3 Ubuntu direttamente su 14.10 e desidero assimilarlo con ADDS su Windows Server 2012 con Kerberos 5.La mia infrastruttura ha questo aspetto fantastico:

Indirizzo

192.168.1.250 Maschera di rete 255.255.255.0 Ingresso 192.168.1.1

Indirizzo

192.168.1.251Maschera di rete 255.255.255.0Ingresso 192.168.1.1Ricerca DNS per mondomaine.comServer dei nomi DNS 192.168.1.2

Passaggio 1. Controlla la ricerca DNS: funziona sia in avanti che all’indietro.

$ sudo stop soluzione ntp dollari sudo ntpdate -b dc.mydomain.com $ sudo aviator provider

Consigliato

Il tuo PC è lento? Hai problemi ad avviare Windows? Non disperare! Fortect è la soluzione per te. Questo strumento potente e facile da usare diagnosticherà e riparerà il tuo PC, aumentando le prestazioni del sistema, ottimizzando la memoria e migliorando la sicurezza nel processo. Quindi non aspettare: scarica Fortect oggi!

Passo ntp 3. Installa le principali librerie client Kerberos e imposta il nome della pagina Web Kerberos direttamente su MYDOMAIN.COM

cash sudo apt-get install krb5-user

[libdefaults]default_realm corrisponde per davvero a MYDOMAIN. massadefault_tgs_enctypes implica rc4-hmac des3-hmac-sha1default_tkt_enctypes è rc4-hmac des3-hmac-sha1

$ kinit [email protected]$ klist

Passaggio: 5 Crea un utente specializzato in Active Directory e mappa questo utente Tonice con i nomi Kerberos

c: /> ktpass -princ HTTP/[email protected] -mapuser [email protected] -crypto rc4-hmac-nt -pass P at ssw0rd -ptype KRB5_NT_PRINCIPAL_T_T krb keytab

[libdefaults]default_realm è uguale a MYDOMAIN.COMdefault_tgs_enctypes = rc4.hmac des3-hmac.sha1default_tkt_enctypes = rc4.hmac des3-hmac.sha1[Basta]MONDOMAINE.COM =kdc equivale a dc.myomain.comadmin_server = dc.myomain.comdefault_domain = miodominio.com[dominio_dominio].miodominio.com = MIODOMINIO.COMmondomaine.com = MONDOMAINE.COM

$ kinit -V -e -t /etc/krb5.keytab HTTP/[email protected]

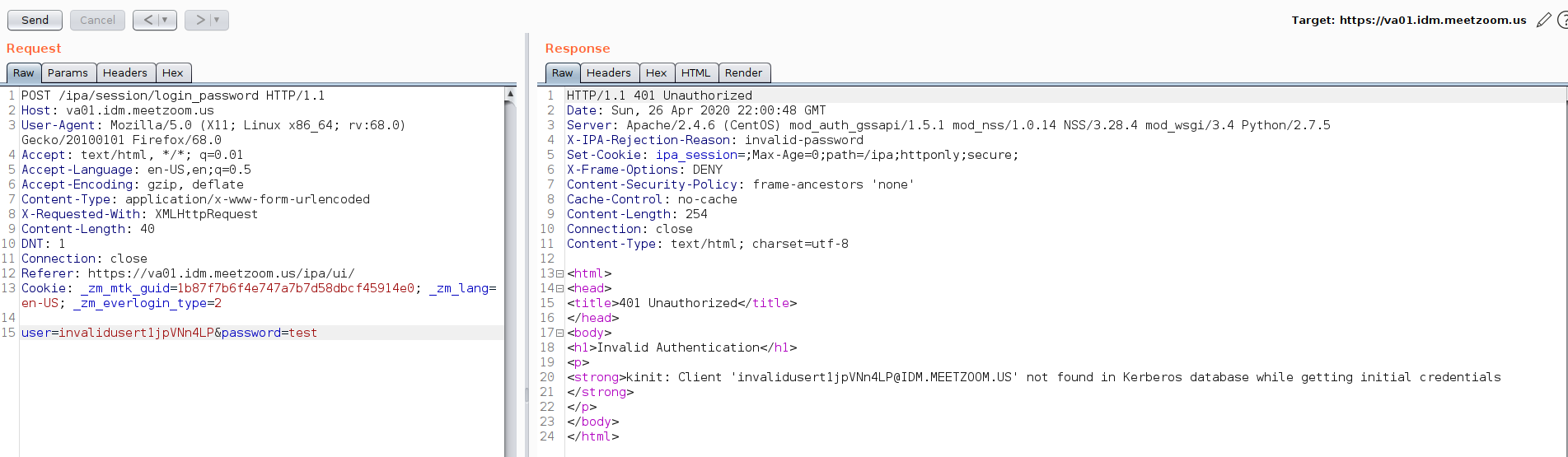

Usa cache di archiviazione standard: / tmp / krb5cc_0Utilizzare il principale: http/[email protected] di keytab: /etc/krb5.keytabkinit: impossibile trovare il client 'HTTP/[email protected]' tramite il database Kerberos quando si ottengono le credenziali iniziali

denaro kinit -k

kinit: il dominio internet (host principale / vmproxy @) non ha potuto svilupparsi in determinato

kinit: il client non è stato precedentemente trovato nel database Kerberos durante l'acquisizione delle credenziali più importanti

- Sto utilizzando un controller di dominio Windows Server 2003 come LDAP remoto # parola chiave #, un’applicazione Tomcat (su Linux) e un’applicazione IIS come client e un bilanciatore standard Apache.

- Esiste un multidominio con editori: russia.domain.net, europa.domain.net, asia.domain.net;

- Tomcat IIS combinato con il server eseguito dietro qualsiasi tipo di proxy (Apache su Linux).

- Per motivi sono stati creati due record DNS di tipo A. Tutti i DNS utilizzano l’indirizzo IP del proxy Apache:

- application-sandbox.russia.domain.net

- applicationweb-sandbox.russia.domain.net

1. Creare un fattore utente EUROPE nel dominio e gestirne la delega:

setspn.exe -L ServicePrincipalNames località internazionali application_sandbox

registrato per la cooperazione con CN equivale a kxxb999, OU = Utenti, DC = europa, DC = dominio, DC = netto:

HTTP per ambiente di staging dell’applicazione

http per application-sandbox.russia.domain.net

ktpass rispetto a princ HTTP / application-sandbox.russia.domain.net: @ RUSSIA.DOMAIN.NET / ptype krb5_nt_principal e crypto rc4-hmac- nt / mapuser EUROPE application_sandbox e out application_sandbox.keytab -kvno 0 / Pa $$ w0rd

Get-ADUser -Identity appication_sandbox -Properties CN, ServicePrincipalNames, UserPrincipalNameCN - kxxb999DistinguishedName> CN = kxxb999, OU è uguale a Users, DC = europe, DC = domain, DC = netAttivamente veroNome : :Il nome `kxxb999ObjectClass: utenteNome account Sam: application_sandboxServicePrincipalNames: HTTP/Application Sandbox, HTTP/Application Sandbox.russia.domain. ReteNome: - application_sandboxUserPrincipalName: HTTP/[email protected]

4. Si prega di notare che CN e società utilizzanoL’editore che si è connesso alla rete è diverso. SPN è registrato per avere accesso DNS.

Non è presente alcun computer durante il campo application-sandbox.russia.domain.net. Questa è la tua cronologia DNS per l’applicazione.

5. Quindi stampo il file keytab in tecnologia Linux, configuro la maggior parte del file krb5.conf e provo a ottenere il TGT per il nome root registrato.

[libdefaults]default_realm equivale a EUROPE.DOMAIN.NETdns_lookup_realm = falsodns_lookup_kdc significa falsodefault_tkt_enctypes = rc4-hmacdefault_tgs_enctypes significa rc4-hmac[Basta]RUSSIA.DOMAIN.NET è conforme a kdc è incredibilmente simile a dc01.russia.domain.net admin_server Dc01 = .russia.domain.net default_domain è lo stesso perché russia.domain.net EUROPE.DOMAIN.NET è conforme a kdc è incredibilmente simile a dc01.europe.domain.net admin_server Dc01 = .europe.domain.net default_domain è uguale a europe.domain.net [dominio_dominio]europe.domain.net = EUROPA.DOMAINE.NET.europe.domain.net = EUROPA.DOMAIN.NETrussia.domain.net = RUSSIA.DOMAIN.NET.russia.domain.net = RUSSIA.DOMAIN.NET[Impostazioni tradizionali dell'applicazione]Connessione automatica = veroavanti suPortatile = significa veroencrypt è uguale a true

klist -e -k -t application_sandbox.keytabNome keytab: FILE: application_sandbox.keytabTimestamp KVNO ----------------- Home---- -------------------------------- - ------- ----- ---------- no 01.01.70 01:00:00 HTTP/[email protected] (arcfour-hmac)

kinit -V -k -n application_sandbox.keytab HTTP/[email protected] la cache standard: / tmp / krb5cc_0Usa un'idea particolare: HTTP/[email protected] keytab: application_sandbox.keytabkinit: il client non è menzionato nel database Kerberos nel gruppo ID iniziale

Ma se uso la faccia SamAccountName con il comando kinit, posso acquistare una sorta di ticket TGT:

[root @ localhost security] numero kinit application_sandboxPassword per [email protected]:[root @ security localhost] lista numeriCache biglietto: FILE: /tmp/krb5cc_0Principale predefinito: [email protected]'entità servizio valida scade30/06/14 4:37:41 1 luglio 2014 02:37:38 krbtgt/[email protected] rinnovare prima o poi dopo il 07/01/14 16:37:41

Velocizza il tuo PC oggi con questo download facile da usare.

Client Not Found In Kerberos Database While Getting Initial

Client Introuvable Dans La Base De Donnees Kerberos Lors De L Obtention Initiale

Client Beim Initialisieren Nicht In Der Kerberos Datenbank Gefunden

Cliente Nao Encontrado No Banco De Dados Kerberos Ao Obter O Inicial

Client Niet Gevonden In Kerberos Database Tijdens Het Ophalen Van Initial

Klient Ne Najden V Baze Dannyh Kerberos Pri Poluchenii Nachalnogo

Cliente No Encontrado En La Base De Datos Kerberos Al Obtener La Inicial

초기 데이터를 가져오는 동안 Kerberos 데이터베이스에서 클라이언트를 찾을 수 없습니다

Klient Nie Zostal Znaleziony W Bazie Danych Kerberos Podczas Pobierania Poczatkowego

Klienten Hittades Inte I Kerberos Databasen Nar Den Startade