권장

<리>1. Fortect 다운로드때때로 신뢰할 수 있는 시스템은 UDP가 데이터그램의 무결성에 대한 체크섬을 확인하고 있음을 나타내는 오류 코드를 생성할 수 있습니다. 그럼에도 불구하고 이 문제는 여러 가지 이유로 인해 발생할 수 있습니다.

<피 id="31">

<피 id="32">

<피 id="33">

<피 id="34">UDP는 헤드라인과 페이로드의 무결성 검사(체크섬을 통해)를 제공하지만 명령문 전송에 대한 vamp 계층 프로토콜 보장을 제공하지 않으며 UDP 계층이 도움이 됩니다. UDP 메시지의 상태는 가능한 한 빨리 전송되므로 저장하지 마십시오. 이러한 이유로 UDP는 종종 실제로 신뢰할 수 없는 데이터그램 프로토콜이라고 합니다.

UDP는 하위 계층 프로토콜이기 때문에 한 명의 수신자만 데이터를 수신하는 생성이 없다는 것을 이해합니다. 그러나 데이터그램이 수신되었다고 하면 이 방법으로 데이터가 부분적으로 의심스러울 수 있습니까?

UDP 헤더에도 CRC가 포함되어 있는데, 확실히 캐리어 데이터그램을 확인하면 데이터가 성공할 것 같은 느낌이 듭니다. 사실인지 아닌지?

문제를 더 깊이 이해하기 위해 Java UDP 웹 서버에서 이 데이터를 보내는 것을 좋아합니다.

// 자바로 보내기InetAddress 그룹은 InetAddress.getByName("230.0.0.1")을 제안합니다. // buf는 String.getBytes()로 바뀝니다.DatagramPacket-Packet = 새로운 DatagramPacket(buf, buf.length, group, 4446);// Socket은 Java에서 DatagramSocket입니다.socket.send(패키지);

// 클라이언트 - C의 UdpClient # 바이트 데이터 [] o outset client.Receive(ref localEp); strData = Encoding.ASCII.GetString(데이터);

UDP가 실제로 헤더와 데이터를 확인하는 이유는 무엇입니까?

저는 CRC를 하지 않습니다. 나 자신, 특정 수혜자에게 buf로 배송된 것과 동일한 것을 얻습니다. 이 문제가 해결될 수 있다고 가정합니다(CRC가 일치하는 이 극단적인 수하물, 즉 CRC와 해당 데이터가 마법처럼 손상됨)

사용자 데이터그램 프로토콜(UDP)이란 무엇입니까?

UDP로 체크섬을 계산하는 방법은 무엇입니까?

권장

PC가 느리게 실행되고 있습니까? Windows를 시작하는 데 문제가 있습니까? 절망하지 마십시오! Fortect은 당신을 위한 솔루션입니다. 이 강력하고 사용하기 쉬운 도구는 PC를 진단 및 수리하여 시스템 성능을 높이고 메모리를 최적화하며 프로세스의 보안을 개선합니다. 기다리지 마세요. 지금 Fortect을 다운로드하세요!

<리>1. Fortect 다운로드

UDP(User Datagram Protocol)에는 모든 새로운 네트워크를 통해 데이터그램을 전송하기 위한 인터넷 프로토콜(IP)이 있습니다. UDP는 웹 포털을 통해 브로드캐스트하기 전에 소스 및 대상에서 생성된 대부분이 적절한 새 3방향 핸드셰이크를 설정하도록 요구하지 않습니다. 또한 종단 간 연결을 알 필요가 없습니다.

UDP는 누락된 로그인, 검사 및 결과와 관련된 재전송의 전체 오류를 피하기 때문에 신중한 분석이나 기록 수정이 필요하지 않은 실시간 또는 고성능 응용 프로그램에 적합합니다. 응용 프로그램 수준에서 수행됩니다. …

UDP가 일반적으로 사용됩니다. RPC가 TCP를 통해서도 작동할 가능성이 높지만 호출 응용 프로그램RPC의 경우 원격입니다. RPC는 후보자를 제출하여 UDP를 통해 재생된다는 것을 알고 고유한 안정성 메커니즘을 적용해야 합니다.

UDP 결함 있음

UDP는 소프트웨어 애플리케이션에 따라 다음과 같은 여러 유형에 대해 이점이 있습니다.

<울>

동시에 UDP를 통한 연결 요청 및 기록 확인의 부족은 상자를 전송할 때 모바일 번호 문제로 이어질 수 있습니다. 여기에는 다음이 포함됩니다.

<울>

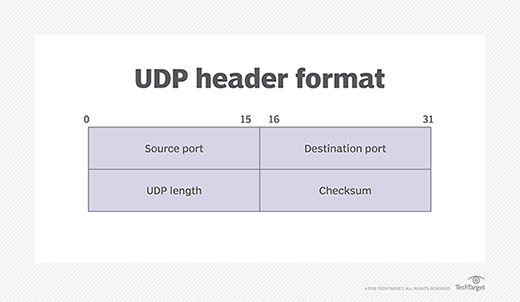

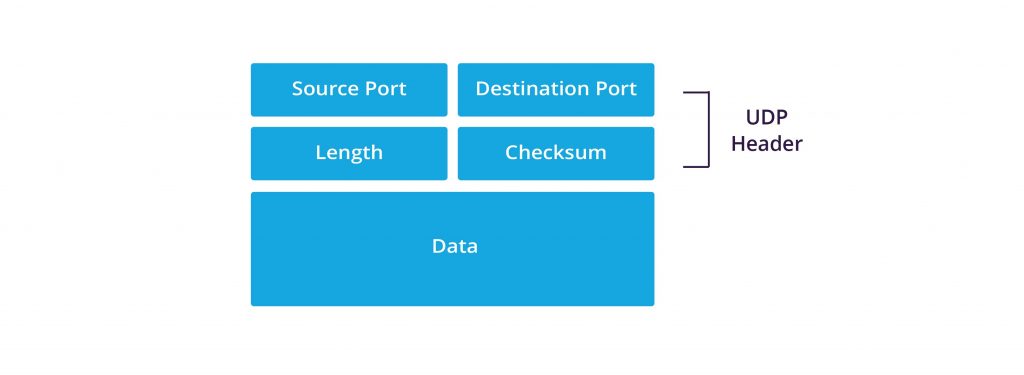

UDP 헤더 컨테이너 구조

UDP는 UDP h2 태그에서 데이터그램을 압축하며, 여기에는 여러 바이트를 축적하는 4개의 필드가 포함됩니다.

<울><리><울>

UDP와 유사한 영역이 체크섬에 의해 커버되나요?

라는 제목의 제목에서 읽은 필드

취약점으로서의 UDP-udp-DDoS 위협

검증 메커니즘이 부족하지만 종단 간 연결은 UDP를 DDoS 음식에 취약하게 만듭니다. 공격자 m IP 주소로 인해 모든 패킷을 스푸핑할 수 있고 수십 개의 패킷에 대해 충분한 이유가 있는 애플리케이션에 직접 도달할 수 있습니다.

이것은 통신이 시작되기 훨씬 전에 발신자가 수신해야 하는 TCP에 대한 평가입니다.

<울>

UDP 스트림은 패킷의 절대 체크포인트를 확인하는 것이 단순히 불가능하기 때문에 개인 서버의 여러 포트로 지속적으로 전달되는 스푸핑된 UDP 패킷과 관련된 많은 수입니다. 서버는 ICMP “대상을 사용할 수 없음” 문으로 모든 요청에 응답하고 리소스를 오버로드합니다.

기존의 기존 UDP 플러드 외에도 DDoS 공격자는 스푸핑된 UDP 패킷의 상당 부분을 전송하여 공급자 정체를 유발하여 TV 계층에 대한 일반적인 공격을 수행하는 경우가 많습니다. 이러한 공격은 예를 들어 클라우드에서 DDoS 공격을 제어하는 솔루션을 사용하여 필요한 양호한 네트워크의 리소스를 늘려서 완전히 방지할 수 있습니다.

<울>

DNS 증폭 공격에서 공격자는 대부분의 피해자 IP 주소와 일치하는 스푸핑된 큰 IP 주소를 사용하여 UDP 패킷을 보냅니다. DNS 확인자가 될 수 있습니다. DNS 확인자 및 해당 주소에 대한 응답도 보냅니다. 불안 공격은 전체 DNS 응답이 이전 요청보다 훨씬 크도록 설계되어 원래 공격을 증폭하는 데 도움이 됩니다.

많은 클라이언트와 많은 DNS 확인자가 있는 신뢰할 수 있는 대규모에서 제품은 대상 모델에 과부하를 줄 수 있습니다. 27Gbps의 공격력을 지닌 DDoS 공격은 최대 300Gbps까지 증폭될 수 있다.

<울>

UDP에서 체크섬의 역할은 무엇입니까?

UDP 패키지를 포트를 통해 서버에서 일반적으로 영역이 열려 있는지 확인합니다. ICMP를 사용하는 서버가 Destination Not Reachable 광고를 수신하면 인테이크가 열리지 않습니다. 답이 없는 경우 공격자는 일반적으로 플러그인이 열려 있다고 결론을 내리고 이 노하우를 사용하여 자체 시스템에 대한 공격 전략을 세웁니다.

Imperva가 UDP 공격을 방어하는 방법

볼륨 기반 공격: Imperva는 이러한 모든 깨끗한 중심 WAN을 활용하여 선택한 대상을 집어삼키고 악성 웹사이트 트래픽을 배제함으로써 UDP 플러딩 및 DNS 증폭 에피소드를 방지합니다. 이는 필요에 따라 축소되는 집계를 손상시킵니다. Ma 부서별 DDoS 공격에 대해 확장 가능합니다. Cleanup Center는 합법적인 서퍼 트래픽이 네트워크를 통과할 때 악의적으로 검사하고 요청을 거부합니다.

프로토콜 장애. Imperva는 트래픽이 사이트에 도달하기 전에도 존재하지 않는 그릴을 올바르게 대상으로 하는 “나쁜” UDP 트래픽과 같은 트래픽을 제한할 수 있습니다. Imperva는 신뢰할 수 있는 월드 와이드 웹 방문자(인간, 검색 생성기 등)와 자동화된 악성 고객을 구별하는 기술적 고객 식별 기능도 제공합니다.

왜 우리 모두는 TCP/UDP에서 체크섬을 사용합니까?

Does Udp Verify Datagram Integrity Checksum

Udp Verifica La Suma De Comprobacion De Integridad Del Datagrama

Proveryaet Li Udp Kontrolnuyu Summu Celostnosti Dejtagrammy

O Udp Verifica A Soma De Verificacao Da Integridade Do Datagrama

Udp Verifie T Il La Somme De Controle D Integrite Du Datagramme

Verifierar Udp Datagramintegritetskontrollsumman

Uberpruft Udp Die Datagramm Integritatsprufsumme

Udp Verifica Il Checksum Dell Integrita Del Datagramma

Verifieert Udp De Integriteitscontrolesom Van Datagram

Czy Udp Weryfikuje Sume Kontrolna Integralnosci Datagramu

년