Rekommenderas

Ibland kan ditt podium generera en felkod som indikerar att UDP kontrollerar kontrollsumman för integriteten kopplad till datagrammet. Detta problem kan orsakas skrivet av ett antal orsaker.

Medan UDP tillhandahåller kvalitetskontroller (via checksumma) av rubriken och sedan nyttolasten, erbjuder den inga dietgarantier för det övre lagret för överföring av känslor, och ett UDP-lager hjälper. Spara inte hela statusen för UDP-meddelanden eftersom det går lika snabbt att skickas som möjligt. Av denna typ av anledning kallas UDP ofta för ett mycket bra opålitligt datagramprotokoll.

Eftersom UDP bara är ett lägre lagerprotokoll, vet vi att mycket är ingen generation där data tas emot med endast en mottagare. Men om jag sa angående datagrammet togs emot, är det möjligt som tyvärr är uppgifterna delvis tveksamma?

UDP-huvudet innehåller också en CRC, så jag vill ha en känsla av att om jag fick ett slingdatagram, så är informationen förmodligen tillförlitlig? Är det då sant eller inte?

För att gräva djupare i problemet vill jag skicka detta bevis från en Java UDP-server

// Skicka till JavaInetAddress-gruppen innebär InetAddress.getByName ("230.0.0.1"); // buf visar sig hjälpa dig att vara String.getBytes ();DatagramPacket-Paket = nytt DatagramPacket (buf, buf.length, group, 4446);// Socket är DatagramSocket här när det kommer till Javasocket.send (paket);

// Client - UdpClient från C # Byte data [] o starta klient.Receive (ref localEp); strData är lika med Encoding.ASCII.GetString (data);

Varför kontrollerar UDP rubriken och data?

Jag väljer inte CRC själv, till en specifik mottagare bygger jag samma grejer som skickades i buf. Anta att detta kanske är fixat (jag kan leda med detta extrema bagage där CRC kan matcha, dvs. CRC och data kommer förmodligen att vara magiskt skadade)

Vad är UDP (User Datagram Protocol)?

Hur beräknas kontrollsumman i UDP?

Rekommenderas

Körs din dator långsamt? Har du problem med att starta Windows? Misströsta inte! Fortect är lösningen för dig. Detta kraftfulla och lättanvända verktyg kommer att diagnostisera och reparera din dator, öka systemets prestanda, optimera minnet och förbättra säkerheten i processen. Så vänta inte - ladda ner Fortect idag!

User Datagram Protocol (UDP) har Internet Protocol (IP) för att överföra datagram över en ny webb 2 . 0. UDP kräver inte det mesta av originalet och destinationen för att skapa ett banbrytande 3-vägs handslag innan sändning via webbplatsen. Alternativt finns det inget behov av att upprätta en fantastisk end-to-end-anslutning.

Eftersom UDP undviker felen från de saknade inloggningarna, kontrollerna och återsändningen av resultat, är denna situation lämplig för realtids- eller högpresterande applikationer som inte kräver noggrann analys eller korrigering tillsammans med poster, det kan göras på systemnivån. …

UDP används ofta. Fjärrkontroll för anropsapplikationer RPC, även om RPC också kan utföra uppgifter över TCP. RPC kräver att kandidater som skickar in är bekanta med att den spelar över UDP och sedan definitivt måste tillämpa sina egna tillförlitlighetsmekanismer.

Med UDP-brister

UDP har en procentuell fördel som hänför sig till flera typer beroende på applikation, inklusive:

- Inga återsändningsfördröjningar – UDP är nästan utan tvekan lämplig för tidskänsliga applikationer där de flesta inte kan få omsändningsfördröjningar för tappade paket. Exempel på talanalys över IP (VoIP), onlinespel och mediepåverkan.

- Hastighet. UDP:s hastighet gör den användbar som behövs för utmaningssvarsprotokoll som DNS, vanligtvis är databoxarna små och transaktionella.

- Lämplig för programmering. UDP:s brist på end-to-end-kommunikation gör det bäst för interna sändningar, där de överförda databoxarna kan adresseras som mottagna av de flesta maskiner på Internet. UDP-sändningar kan mycket väl tas emot av många kunder utan behov av älsklingar på serversidan.

Samtidigt kan generellt bristande anslutningsförfrågningar och datakontroller för UDP leda till ett antal sjukdomar vid överföring av boxar. Dessa inkluderar:

- Det kommer inte att finnas någon garanterad beställning för paketen.

- Det finns ingen kontroll om datorn är tillgänglig för mottagning.

- Inget dubblettpaketskydd.

- Det finns ingen garanti för att destinationen troligen kommer att ta emot alla överförda byte. Udp tillhandahåller dock en kontrollsumma för att verifiera ärligheten hos enskilda paket.

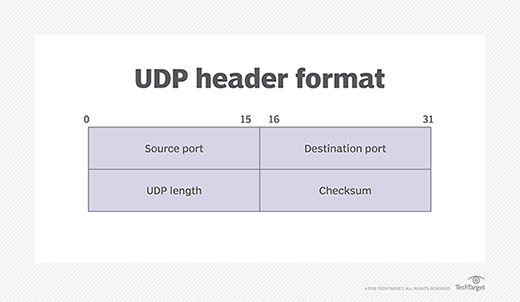

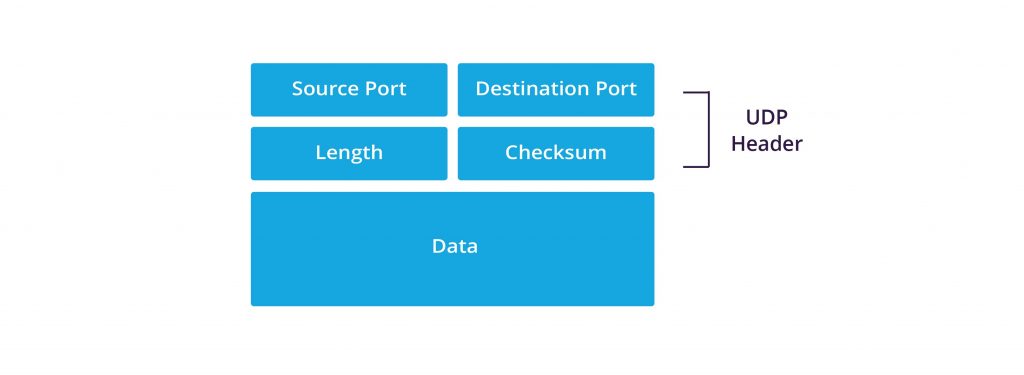

UDP Header Container Structure

UDP packar datagram med UDP h2-taggar, som innehåller fyra fält med totalt olika byte.

-

- Källport – Porten för båda våra enheter som skickar data. Denna region kan mycket väl nollställas om måldatorn inte behöver den för att svara på e-postmeddelandet.

- Destinationsport – porten på dessa enheter som kommer att ta emot denna data. UDP prt-nummer kan variera från 0 till 65535.

- Längd – Indikerar ett specifikt antal inklusive bytes som inkluderar UDP-huvudet och UDP-nyttolastdokumentet. Ras Sirenens UDP-avståndsgräns bestäms säkert av det underliggande IP-protokollet som används på vägen för att överföra dina data.

- Kontrollsumma – Kontrollsumman låter lokaliseraren kontrollera integriteten i pakethuvudet och nyttolasten. Detta är möjligt i IPv4, har verkligen blivit nödvändigt i IPv6.

Vilka områden i UDP täcks av kontrollsumman?

Fältet john läste i titeltaggen

UDP-udp-DDoS-hot som sårbarheter

Brist relaterad till valideringsmekanism, men end-to-end-anslutning gör UDP något osäkert för ett antal DDoS-attacker. Angripare yards De kan förfalska alla paket med IP-innehåll och direkt nå applikationen med dussintals anslutna paket.

Detta till skillnad från TCP, där avsändaren måste ta emot innan kommunikationen kan börja.

- UDP-översvämning

UDP-strömmen är ett stort antal falska UDP-paket som ständigt skickas till skrivarens portar på en personlig server eftersom det utan tvekan helt enkelt är omöjligt att verifiera den sanna kontrollpunkten för alla paket. Servern svarar på alla krav med ICMP “Destination ej tillgänglig”-meddelanden och överbelastas också resurser.

Förutom traditionella UDP-floder, utför DDoS-angripare ofta utbredda attacker i förhållande till TV-lagret genom att skicka stora delar av falska UDP-paket för att orsaka nätverksstockning. Dessa attacker kan helt förhindras genom att öka resurserna för ett bra nätverk vid behov, till exempel genom att använda en lösning för att minimera DDoS-artiklar i molnet.

- DNA-amplifiering

I en DNS-förstärkningsattack skickar angriparen UDP-paket med en falsk stor IP-adress som matchar de flesta av offrets IP-adresser. Det kan vara DNS-lösare. DNS-lösare skickar sedan sina svar till adressen. Attacken är hårdkopplad på ett sådant sätt att DNS-impulsen är mycket större än den ursprungliga begäran, vilket hjälper till att förstärka den ursprungliga attacken.

I stor skala med många klienter och många DNS-lösare kan en produkt överbelasta målsystemet. DDoS-infiltration med 27 Gbps attackkraft kan zoomas upp till 300 Gbps.

- Skicka UDP-intagningsskanning.

Vad är rollen bakom checksumma i UDP?

Vidarebefordrar UDP-paket över prts till servern till avgöra vilka zoner som alltid har varit öppna. När en server som använder ICMP tar emot din egen Destination Not Reachable-reklam är porten inte öppen. Om det inte finns något sådant svar drar den angriparen vanligtvis slutsatsen att porten är ärlig och använder denna kunskap för att planera ett infiltrat på vårt eget system.

Hur Imperva hjälper till att försvara UDP-attacker

Volymbaserade attacker: Imperva inaktiverar UDP-översvämning och DNS-förstärkningsattacker när de uppslukar utvalda mål och utesluter skadlig trafik genom att dra fördel av alla dessa rencentrerade WAN:er – molnaggregationer som krymper efter behov. Ma Skalbar för DDoS-attacker från avdelningar. Cleanup Center läser uppsåtligt och avvisar förfrågningar när legitim användartrafik går igenom ditt nätverk.

Protokollattacker. Imperva kommer att begränsa trafik – till exempel “dåliga” UDP-webbplatsbesökare som korrekt riktar in sig på icke-existerande portar – även innan den når din webbplats. Imperva tillhandahåller också metodisk kundidentifiering som skiljer pålitliga webbplatsvänner (människor, sökgeneratorer, etc.) från automatiserade eller illvilliga uppskattade klienter.

Varför utnyttjar vi checksumma i TCP/UDP?

Var kan jag hitta ett TCP-datagram i Wireshark?

Vilken kontrollsumma gör skillnad när UDP använder?

Hur kan checksumma fungera i UDP?

Har UDP felupptäckt?

Varför är UDP egentligen ett opålitligt protokoll?

Does Udp Verify Datagram Integrity Checksum

Udp Verifica La Suma De Comprobacion De Integridad Del Datagrama

Proveryaet Li Udp Kontrolnuyu Summu Celostnosti Dejtagrammy

O Udp Verifica A Soma De Verificacao Da Integridade Do Datagrama

Udp Verifie T Il La Somme De Controle D Integrite Du Datagramme

Uberpruft Udp Die Datagramm Integritatsprufsumme

Udp Verifica Il Checksum Dell Integrita Del Datagramma

Udp가 데이터그램 무결성 체크섬을 확인합니까

Verifieert Udp De Integriteitscontrolesom Van Datagram

Czy Udp Weryfikuje Sume Kontrolna Integralnosci Datagramu