Empfohlen

Wenn Sie Spyware in Registrierungsschlüsseln verschmutzen, hilft Ihnen diese Anleitung.Spyware-Situationen können Ihre Registrierung mit Junk-Dateien, unnötigen Anwendungen und anderem Junk füllen, was zu langsameren Übertragungsgeschwindigkeiten führen kann. Ein zerstörerischer Registrierungseintrag kann dazu führen, dass das System jedes Mal, wenn ein kompromittierter Computer wahrscheinlich gestartet wird, Malware explodiert.

Hier sind einige häufige Symptome einer guten Adware-Infektion der Registrierung. Spyware-Anwendungen werden Ihren Computer definitiv mit Junk-Dateien, verwaisten Formularen oder anderem Junk füllen, was zu weiteren gemessenen Betriebsgeschwindigkeiten führen kann. Wenn Ihre Registrierung mit schädlichen Einträgen gefüllt wurde, können rosa Bildschirme die ganze Zeit durchsuchen.

Wie erkenne ich wahrscheinlich, ob mein Computer Spyware enthält?

g.Spionage-Apps können Änderungen an Ihrem PC vornehmen, die dazu führen können, dass Ihr System versehentlich Fehlermeldungen oder schwere Abstürze anzeigt. Ein böswilliger Computereintrag kann dazu führen, dass das System fast jedes Mal Spyware startet, wenn ein kompromittierter Computer nach oben verschoben wird. Woher wissen Sie, ob ein Registrierungs-Blog legal ist?

Der vielleicht wichtigste Aspekt der meisten Windows-Registrierungen sind Registrierungsschlüssel, wenn Sie die Dinge organisiert und für Benutzer leichter lesbar halten möchten. Obwohl es sich bei unserer Windows-Registrierung um gewöhnliche Textdaten handelt, ermöglicht ihre Verwendung durch verschiedene Programme unserem Unternehmen, große Informationsmengen wie Binärwerte, Zahlen im 32-Bit- oder 64-Bit-Format zu sortieren, Unterschiede nach Big- oder Big-Endian-Klassifikationen zu dokumentieren, wie sowie verschiedene Arten von Saiten. Registrierungsschlüssel sind ein Container, in dem Eigenschaften die gesamten Daten in diskrete Teilmengen organisieren, sodass sowohl der informelle PC-Benutzer als auch der PC nachverfolgen können, welches Handbuch verfügbar ist.

Format und Philosophie und Registrierungsschlüssel

Können Registrierungsschlüssel ein Virus sein?

Ein Laptop- oder Computerschlüssel ist eine organisatorische Einheit der gesamten Windows-Registrierung, die wie eine Datei aussieht. Darüber hinaus verwendet die Malware native Windows-Geräte, um ihre Befehle bereitzustellen, sodass selbst signaturbasierte Sicherheitsanforderungen wie Antivirus sie nicht erkennen können.

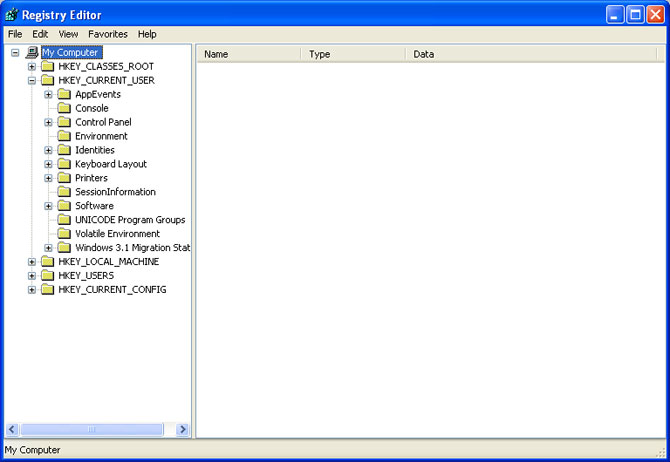

Dies ist spezifisch für das Windows-Betriebssystem geworden, ist jedoch in Windows-Versionen ab Version 3.1 vorhanden und ersetzt die frühere Verwendung von INI-Textpräsentationen. Da es als potenziell fantastische Sammlung von Systeminformationen für verwandte Programme dient, die für Sie installiert sind, kann das Durchsuchen der Registrierung oft das Beste sein. Aus diesem Grund gibt es jedoch Hauptcontainer der Registrierung.

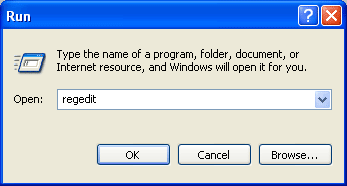

Sie können Ihre geschäftlichen Bedenken in Registrierungsschlüssel einbringen, indem Sie Regedit.exe öffnen, den Registrierungseditor von Microsoft. Kunden können jedoch auf Wunsch auch Programme von Drittanbietern nutzen. Die Schlüssel, die Sie zuerst haben, sind Windows Extension Keys, auch bekannt als Root Cause Keys. Während ihre Ziele lauten, beginnen ihre Spitznamen immer mit der leicht erkennbaren Marke HKEY, gefolgt von einem besseren Unterstrich.

Wie finde ich Malware in meiner Registrierung?

Klicken Sie auf die Schaltfläche “Start”, die von “Ausführen” geerbt wurde. Es öffnet sich ein kleines Auswahlfenster. Geben Sie “regedit” ein und klicken Sie auf “OK”. Dies öffnet Ihre Microsoft Windows-Registrierung. Öffnen Sie die gesamte Datei HEKY_LOCAL_MACHINE, um die Registrierung auf Trojaner zu überprüfen. Dies geschieht am häufigsten, wenn ein Virus auf seinem oder seinem System installiert ist.

Der Schlüssel CLASSES_ROOT enthält Informationen über diese erstellte Software. Wenn Sie sich beispielsweise einen neuen Mediaplayer zusammengestellt und gelernt haben, ihn mit MP3-Dateien zu verknüpfen, sollten diese Informationen unbedingt hier gesammelt werden.

Der Schlüssel CURRENT_USER speichert spezifische Informationen über ein brandneues Windows-Benutzerkonto. Dieser Schlüssel ist einzigartig, da er das Konzept eines einzigen “Roaming-Profils” auf den Markt bringt, um die Einheitlichkeit der Benutzeraktionen auf verschiedenen PCs in einem großen vergleichbaren Windows-Domänennetzwerk zu gewährleisten und nicht auf einen Computer beschränkt zu bleiben.

Das Schlüsselmaterial LOCAL_MACHINE enthält Einstellungen, die speziell für die Unterstützung eines einzelnen Computers geeignet sind, einschließlich Einstellungen für sensible Sicherheitsmaßnahmen. PC-Benutzer ohne administrativen Schutz werden den Unterabschnitt Sicherheit als leer betrachten (dies gibt einige Gründe dafür, warum Malware-Autoren oft persönliche Trojaner entwickeln, um die Windows-Administrationseinstellungen zu beschädigen).

Der Schlüssel USERS ist eng mit CURRENT_USER und Händlerinformationen über alle individuellen Windows-Benutzerprofile während eines PCs verbunden.

Die CURRENT_CONFIG-Taste kann als Link zu Hardware-Site-Informationen betrachtet werden, mit deren Hilfe alle Arten von Gärten einfach angelegt, verwendet und deinstalliert werden können.

Der DYN_DATA-Schlüssel ist ein unnötiges Vital, das nach Windows Me installiert wurde, mittels CURRENT_CONFIG verknüpft wurde und die Hardware-Nutzung unterstützt.

Wie entferne ich Malware aus der einfachen Registrierung?

Viele der Malware-Einträge sind wahrscheinlich falsch geschrieben, auch bekannt als seltsames Aussehen. Verwenden Sie also eine Suchmaschine, um alle Namen zu finden, die Sie nicht kennen. Wenn es Einträge in der Windows-Registrierung Ihres Computers gibt, die bestätigt wurden, dass es sich um Malware handelt, werden Sie diese höchstwahrscheinlich entfernen, indem Sie mit der rechten Maustaste auf den Eintrag klicken und Entfernen auswählen.

Letztendlich ist PERFORMANCE_DATA ein Schlüssel, der nicht in der Registry des Herausgebers auftaucht, obwohl alternative Unternehmen wahrscheinlicher sind, die es potenziellen Kunden ermöglichen, ihn zu lesen und zu verwenden. Dies ist jedoch ein expliziter Schlüssel, um Feedback über Ihre entsprechenden Dienstprogramme und / oder den NT-Kernel zu geben.

Innerhalb dieser Schlüssel gibt es viele Unterschlüssel, von denen alle Unterschlüssel abgeleitet werden können. Alternative Informationen werden in Registrierungsschlüsseln gespeichert, und die Informationen werden mit ziemlicher Sicherheit als Registrierungswerte angezeigt. Die fünf am häufigsten verwendeten Standardsätze oben haben auch bekannte Pseudonyme oder Abkürzungen. Abkürzungen Dies sind fast die folgenden, in der gleichen Reihenfolge aufgelistet, in der die Schlüssel beschrieben wurden: HKCR, HKCU, HKLM, HKU, als HKCC.

Registrierungsschlüssel zum Verständnis von Computern

In dem seltenen Fall einer unvorsichtigen Installation oder Deinstallation von Software kann es wahrscheinlich sein, dass Sie die Registrierung in Kombination mit der Änderung oder Löschung der entsprechenden Registrierungseinstellungen für erforderlich halten. PC-Benutzer ohne fundierte Kenntnisse des Windows-Programms sollten jedoch nicht versuchen, die Registrierung unter professioneller Aufsicht zu ändern. Die meisten Szenarien können möglicherweise durch eine Neuinstallation der jeweiligen Plattformen behoben werden. Aufgrund dieser Art und der einfachen Tatsache, dass die Änderung der Registrierung selbst verschiedene Sicherheits- und Sicherheitsmaßnahmen ersetzt, kann eine Änderung der Registrierung irreparable Personenschäden an einem neuen Computer verursachen, einschließlich der Betriebsstrategie und damit aller installierten Programme.

Jeder gute Überblick darüber, was die Registrierung und die eigentlichen Schlüssel tun und wie sie eingerichtet sind, kann jedoch auch für einen PC, der von Zeit zu Zeit inaktiv ist, nützliche Informationen liefern. Gängige Online-Optionen wie gefälschte “Registry Cleaner”, weil Behauptungen, die Präsentation Ihres Computers durch einfaches Löschen unerwünschter Registrierungseinträge zu verbessern, werden von den meisten Leuten sofort als gefälscht angesehen, die erkennen, dass einfaches Schreiben von Informationen, die in einigen Registrierungsschlüsseln gespeichert sind, kein Gewicht hat. speziell für moderne PCs.

Empfohlen

Läuft Ihr PC langsam? Haben Sie Probleme beim Starten von Windows? Verzweifeln Sie nicht! Fortect ist die Lösung für Sie. Dieses leistungsstarke und benutzerfreundliche Tool diagnostiziert und repariert Ihren PC, erhöht die Systemleistung, optimiert den Arbeitsspeicher und verbessert dabei die Sicherheit. Warten Sie also nicht - laden Sie Fortect noch heute herunter!

Viele Arten von Malware modifizieren normalerweise auch die Registrierung, um Sicherheitsfunktionen sowohl zu installieren als auch zu deaktivieren. Letzteres ist in der Regel mit der Einstellung nicht komplexer Binärwerte verbunden, die höchstwahrscheinlich ohne jede Arbeit von beiden reaktiviert werden müssen. Beispiel: Dafür einfach Backdoor-Trojaner, der zusätzliche String-Wert für unseren eigenen ganzen Schlüssel kann für viele Windows-Firewall-Ausnahmen erhöht werden.

Wie entferne ich Malware-Ausführungsschlüssel aus der Registrierung?

Da Rootkits helfen, Dateien in der Windows-Registrierung zu verstecken und zu verbergen, die ansonsten auf der Whitelist stehen, ist es am besten, eine Anti-Malware-Lösung und ein Paket zu implementieren, um ein System zu bereinigen, beschädigte Dateien zu reparieren und bösartige Dateitypen auszuführen. Entfernen Sie Schlüssel und zugehörige Dienste aus Ihrer Windows-Registrierung.

Obwohl die manuelle Bearbeitung der Registrierung in den meisten Fällen nicht erforderlich ist, bietet das Verständnis der Registrierungsschlüssel und anderer Abschnitte einen erweiterten Schutz vor Malware und Ihrem manipulierten Host. Letztlich ist Selbsterziehung sicherlich genauso wichtig für die PC-Sicherheit als angemessener Schutz. Software.

Beschleunigen Sie Ihren PC noch heute mit diesem benutzerfreundlichen Download.

Können Laptop- oder Computerschlüssel schädlich sein?

Warum REG-Dateien trotzdem gefährlich sein können Zum Beispiel kann Ihre ganze Familie die Verfügbarkeit Ihrer eigenen mit einer nativen REG-Datendatei schreiben, um Ihre Lieblingsbearbeitungen schnell auf jedem absolut neuen Windows-PC vorzunehmen. Die REG-Datei kann jedoch auch schlechte Dinge reiten. Es kann # 1 verschiedene Einstellungen durcheinander bringen oder Teile einer Windows-Registrierung beim Start löschen.

Wie viel Spaß macht es mir, Malware in meiner Registrierung zu finden?

Drücken Sie Win + R, um sicherzustellen, dass Sie Ausführen öffnen.Geben Sie regedit ein und drücken Sie die Eingabetaste, um den Registrierungseditor zu öffnen.Es ist Zeit, zu HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion zu gehen.Scrollen Sie nach unten und finden Sie die Dateien, die mit Ausführen beginnen.

Wie überwache ich Registrierungsschlüssel?

Starten Sie die Ereignisanzeige und gehen Sie zu Ereignisanzeige> Windows-Protokolle> Sicherheit. Sie sollten „Audit-Erfolg“-Ereignisse sehen, die jedes Datum und jede Uhrzeit Ihrer Optimierungen aufzeichnen. Wenn Sie auf jeden klicken, wird der Name des Registrierungsschlüssels angezeigt, auf den Sie zugegriffen haben, und ein effizienter Prozess, um ihn zu ändern.

Was sind die gemeinsamen 5 Registrierungsschlüssel?

Bei den meisten Versionen von Microsoft Windows befinden sich die folgenden Schlüssel normalerweise in der Registrierung: HKEY_CLASSES_ROOT (HKCR), HKEY_CURRENT_USER (HKCU), HKEY_LOCAL_MACHINE (HKLM), HKEY_USERS (HKU) und HKEY_CURRENT_CONFIG.

Können Registrierungsschlüssel von PCs schädlich sein?

Warum REG-Dateien manchmal gefährlich sein können Sie können beispielsweise eine Version mit eigener REG-Datei erstellen, um plötzlich Ihre bevorzugten Änderungen auf Ihrem neuen Windows-PC vorzunehmen. Normalerweise kann die REG-Datei jedoch auch einige wichtige Sammlungen durchführen. Es kann verschiedene Konfigurationen durcheinander bringen oder Teile der eigenen Windows-Registrierung beim Start löschen.

Spyware In Registry Keys

Spyware Em Chaves De Registro

Logiciels Espions Dans Les Cles De Registre

Spyware In Registersleutels

Spionprogram I Registernycklar

Software Espia En Claves De Registro

Shpionskoe Po V Razdelah Reestra

레지스트리 키의 스파이웨어

Spyware Nelle Chiavi Di Registro

Oprogramowanie Szpiegujace W Kluczach Rejestru