Consigliato

Se qualcuno individua spyware nelle chiavi di registro, questa guida può aiutarti.Le situazioni di spyware possono riempire il tuo computer di file spazzatura, applicazioni non necessarie e altra spazzatura di scarsa qualità, che può portare a velocità di trasferimento più lente. Una voce di registro dannosa può causare il sistema per l’avvio di malware ogni volta che viene avviato un computer compromesso.

Ecco alcuni sintomi comuni di un’infezione da adware del registro. I lavori di spyware possono riempire il tuo computer di file spazzatura, applicazioni orfane o altra spazzatura, che può portare a velocità operative più misurate. Se il tuo registro è stato riempito con voci dannose, le schermate rosa possono facilmente apparire tutto il tempo.

Come posso sapere se il mio computer produce spyware?

g.Le app spia possono apportare modifiche al tuo incredibile PC, il che può far sì che il tuo sistema visualizzi messaggi di errore casuali o gravi arresti anomali. Una voce di registro malware può far sì che il sistema emetta malware quasi ogni volta che si avvia un computer compromesso. Come si fa a sapere se un’iscrizione nel registro è legale?

Forse la parte più importante della maggior parte dei registri di Windows può essere costituita dai segreti del registro e dalle tecniche per mantenere le cose organizzate e più facili da visualizzare per gli utenti. Sebbene il nostro registro di Windows non sia un dato testuale molto difficile, il suo utilizzo da parte di vari programmi ci consente di ordinare grandi quantità di informazioni, che includono valori binari, numeri in framework a 32 o 64 bit, differenze di dati secondo big o sostanziali endian categorie, nonché diversi tipi di post. Le chiavi di registro sono un contenitore in cui le proprietà acquisiscono tutti questi dati in sottoinsiemi discreti, rendendo sia l’utente informale del PC che il PC per tenere traccia di quale manuale è disponibile.

Formato e filosofia e chiavi di registro

Le chiavi di registro possono essere virtualmente qualsiasi virus?

Una chiave di registro è un’unità organizzativa di un particolare registro di Windows che assomiglia a un file. Inoltre, il malware utilizza dispositivi Windows nativi in grado di eseguire i suoi comandi in modo che anche il software di sicurezza e protezione basato su firme come l’antivirus non possa rilevarlo.

Questo è specifico per il sistema operativo Windows, ancora , si verifica nelle versioni di Windows a partire dall’adattamento 3.1 e sostituendoL’uso precedente di scrittura di file INI. Poiché funge da archivio potenzialmente davvero valido di informazioni di sistema per programmi correlati misurati su di te, la ricerca nel registro può spesso risultare un po’ noiosa. Tuttavia, questo è il motivo per cui esistono contenitori per chiavi di laptop o computer.

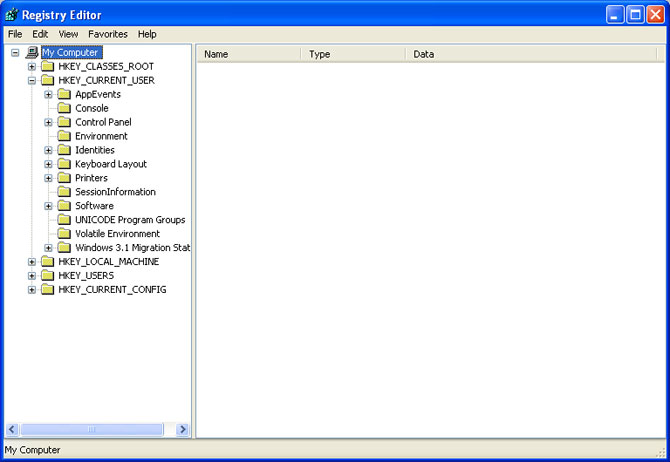

Puoi introdurre la tua straordinaria attività alle chiavi di registro aprendo Regedit.exe, l’editor di registro predefinito di Microsoft. Tuttavia, i clienti possono anche scegliere programmi di terze parti, se lo desiderano. Le chiavi che si prevede di vedere per prime sono le chiavi di estensione di Windows, osservate anche come chiavi della causa principale. Sebbene i loro obiettivi sembrino essere diversi, i loro soprannomi iniziano sempre con il marchio semplicemente riconoscibile HKEY, seguito da una maggiore enfasi.

Come posso trovare lo spyware nel mio registro?

Fare clic sul pulsante “Start”, un Ereditato da “Esegui”. Sarà disponibile una piccola finestra di selezione. Immettere “regedit” e fare clic su “OK”. Questo renderà accessibile il registro di Microsoft Windows. Apri l’intera cartella HEKY_LOCAL_MACHINE per controllare il registro per i trojan. Questo di solito accade quando un virus è installato nel loro sistema.

La chiave CLASSES_ROOT contiene informazioni più o meno sul software creato. Ad esempio, se mantieni installato un nuovo lettore multimediale e hai appreso idee pratiche su come associarlo a file MP3, questi dettagli verranno acquisiti qui.

La chiave CURRENT_USER memorizza informazioni specifiche su un account utente di Windows. Questa chiave è spettacolare in quanto introduce sul mercato il concetto di un nuovo “profilo di roaming” per garantire la coerenza delle azioni dell’utente su diversi PC utilizzando una rete di dominio Windows comparabile e non limitarsi a un computer.

Il materiale della chiave LOCAL_MACHINE contiene impostazioni tangibili per un singolo computer, comprese le impostazioni per delicate misure di sicurezza. Gli utenti di PC senza protezione amministrativa potrebbero vedere la sottosezione di sicurezza come vuota (questo può fornire diversi motivi per cui gli autori di malware spesso sviluppano Trojan riservati per danneggiare le impostazioni amministrative di Windows).

La chiave USERS è strettamente correlata a CURRENT_USER e inoltre memorizza le informazioni su tutti i singoli profili utente di Windows per un PC.

La chiave CURRENT_CONFIG può essere facilmente pensata come un collegamento alle informazioni sul profilo dell’appliance che può essere utilizzata per installare, utilizzare e disinstallare istantaneamente tutti i tipi di hardware contrastanti.

La chiave DYN_DATA è una chiave inappropriata che è stata installata dopo Windows Me, selezionata come CURRENT_CONFIG e supporta l’utilizzo dell’hardware.

Come rimuovo il malware da alcuni registri?

Molte delle voci del malware sono probabilmente scritte in modo errato o hanno un aspetto strano. Quindi usa un server di ricerca per trovare tutti i nomi che non capisci o non conosci. Se sono presenti voci nel registro personale che sono confermate come malware, la maggior parte delle persone può rimuoverle facendo clic con il pulsante destro del mouse sulla voce e scegliendo Rimuovi.

In definitiva PERFORMANCE_DATA è una chiave che non viene visualizzata nel registro dell’editore, sebbene la sostituzione dei programmi sia più probabile di tutte, aiuterà gli spettatori a leggerla e utilizzarla . Questa è di solito chiaramente una chiave esplicita per fornire feedback a causa delle utilità appropriate e/o del kernel NT.

All’interno di queste chiavi c’è una grande quantità di sottochiavi da cui possono derivare tutte le sottochiavi. Le informazioni importanti alternative vengono archiviate nelle chiavi di registro e le indicazioni vengono presentate come valori di registro. Le cinque frasi standard più comunemente usate sopra hanno anche familiarità con alias o abbreviazioni. Abbreviazioni Queste sono quasi tutte le seguenti, elencate nello stesso ordine per capire che le loro chiavi sono state descritte: HKCR, HKCU, HKLM, HKU e HKCC.

Chiavi di registro per comprendere i computer

Nel raro caso di un’installazione o disinstallazione del software molto molto sconsiderata, potrebbe essere necessario modificare il PC e modificare o eliminare i metodi di registro corrispondenti. Tuttavia, gli utenti di PC senza una profonda conoscenza della manutenzione di Windows non dovrebbero tentare di modificare il computer senza una supervisione professionale. La maggior parte degli scenari potrebbe essere risolta reinstallando le rispettive piattaforme. A causa della sua vastità, e per il fatto che la modifica del registro stesso sostituisce una serie di misure di sicurezza, la modifica del registro può causare danni permanenti a un nuovo computer, incluso il sistema in uso e quindi tutti i programmi installati.

Tuttavia, una buona panoramica di cosa fanno il registro e semplicemente le sue chiavi effettive, e come sono solitamente strutturate, può fornire informazioni utili anche per un PC funzionante che è inattivo di tanto in tanto. Le opzioni online comuni come i “pulitori di registro” fasulli che a loro volta pretendono di migliorare la presentazione del computer nell’eliminazione di voci di registro indesiderate vengono immediatamente viste come fasulle dalla maggior parte delle persone che si rendono conto che le informazioni scritte non molto difficili memorizzate in alcune chiavi di registro sono letteralmente probabili, no peso, soprattutto per i PC moderni.

Consigliato

Il tuo PC è lento? Hai problemi ad avviare Windows? Non disperare! Fortect è la soluzione per te. Questo strumento potente e facile da usare diagnosticherà e riparerà il tuo PC, aumentando le prestazioni del sistema, ottimizzando la memoria e migliorando la sicurezza nel processo. Quindi non aspettare: scarica Fortect oggi!

Molti tipi di malware modificano anche il registro per installare e disattivare le funzioni di allarme di sicurezza. Quest’ultimo è solitamente associato alla creazione di semplici valori binari, che è molto probabile che vengano riattivati senza nessuno dei due lavori. Esempio: per un trojan backdoor, il valore della stringa extra per ottenere l’intera chiave può essere incrementato per molte eccezioni di Windows Firewall.

Come ridurre le chiavi di esecuzione dannose nel registro?

Poiché i rootkit aiutano a nascondere e nascondere i file nel PC Windows o nella whitelist, è meglio implementare la particolare soluzione e pacchetto anti-malware professionale per pulire il sistema, riparare i file danneggiati ed eseguire file malevoli. Rimuovi chiavi e servizi correlati da tutto il registro di Windows.

Sebbene la modifica manuale del registro di solito non sia necessaria, la comprensione delle chiavi di registro e di altri componenti fornisce una protezione avanzata contro il malware e il tuo incredibile host di spoofing. In definitiva, l’autoeducazione è certamente altrettanto importante per la sicurezza del PC quanto una guardia adeguata. Software.

Velocizza il tuo PC oggi con questo download facile da usare.Le chiavi del registro di sistema del computer possono essere dannose?

Perché i file REG possono comunque essere pericolosi? Ad esempio, tutta la tua famiglia può pubblicare i propri conUn file di dati REG nativo che ritorna per apportare rapidamente le tue modifiche preferite su qualsiasi PC Windows più recente. Tuttavia, il file REG può e inoltre rilevare cose cattive. Può # 1 mischiare varie impostazioni o eliminare parti di te che vedi, il registro di Windows all’avvio.

Come posso trovare malware nel mio registro?

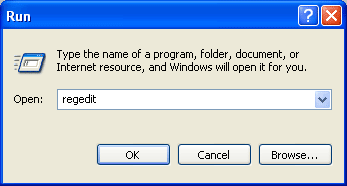

Premi Win + R per assicurarti di aprire Esegui.Digita regedit e premi Invio per aprire l’editor del registro.È ora di andare su HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion.Scorri verso il basso e seleziona i file che iniziano con Esegui.

Come posso monitorare le chiavi di registro?

Avvia il Visualizzatore eventi e vai su Visualizzatore eventi> Registri di Windows> Sicurezza. Dovresti vedere gli eventi “Audit Success” musicare la data e l’ora delle tue ottimizzazioni. Facendo clic su ciascuna verrà visualizzato il nome di tutte le chiavi di registro a cui hai avuto accesso e il nuovo processo attendibile per modificarlo.

Quali sembrano essere le 5 chiavi di registro?

Sulla maggior parte delle versioni relative a Microsoft Windows, le seguenti chiavi si trovano utilizzando il registro: HKEY_CLASSES_ROOT (HKCR), HKEY_CURRENT_USER (HKCU), HKEY_LOCAL_MACHINE (HKLM), HKEY_USERS (HKU) e HKEY_CURRENT_CONFIG.

Le chiavi del registro di sistema del computer possono essere dannose?

Perché i file REG possono essere più pericolosi Ad esempio, puoi creare una versione del tuo file REG per apportare improvvisamente le modifiche preferite sul tuo nuovo PC Windows. Tuttavia, il file REG può anche svolgere alcune funzioni principali. Può rovinare varie configurazioni e cancellare parti del registro di Windows all’avvio.

Spyware In Registry Keys

Spyware Em Chaves De Registro

Logiciels Espions Dans Les Cles De Registre

Spyware In Registersleutels

Spionprogram I Registernycklar

Software Espia En Claves De Registro

Shpionskoe Po V Razdelah Reestra

Spyware In Registrierungsschlusseln

레지스트리 키의 스파이웨어

Oprogramowanie Szpiegujace W Kluczach Rejestru