Recomendado

A veces, la computadora personal puede mostrar un mensaje que indica que el servidor Solaris encontró un error de API gss. Esta irritación puede tener varias causas.

1) Reemplace nuestro propio archivo /etc/krb5/krb5.conf con cualquier referencia a ese archivo vas.conf. El archivo vas.conf contiene configuraciones de kerberos, que aparentemente pueden ser utilizadas por ssh con diferentes aplicaciones que admiten kerberos. La cartulina krb5.conf podría estar en un área diferente para un sistema operativo realmente diferente.

# mv /etc/krb5/krb5.conf /etc/krb5/krb5.conf.sav (si existe krb5.conf)

# ln -h /etc/opt/quest/ vas/vas.conf / etc./krb5/krb5.conf

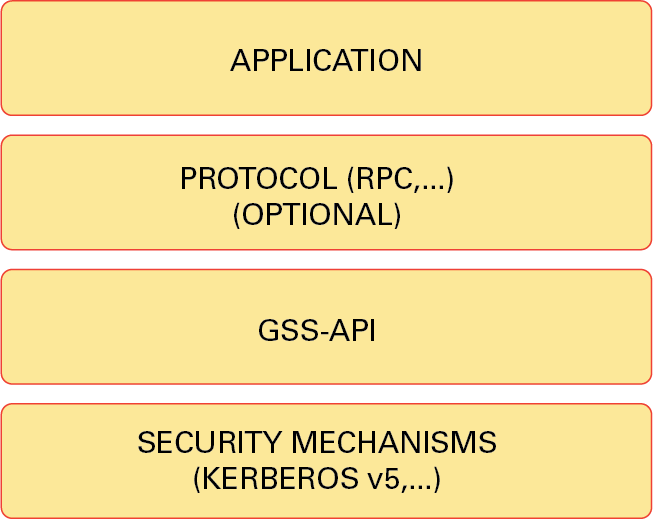

y reactivar sshd. Puede haber otros errores de GSS-API que también deben corregirse. nuestra información de vas.conf cubre todas las opciones de Kerberos.

Agregue las siguientes dos colecciones de ssh_config y sshd_config para cada proveedor de alojamiento web afectado para deshabilitar el GSS-API en ssh:

y sistemas sshd. Esto también deshabilitará cualquier uso de inicio de sesión único para esa conexión SSH, que puede tenerse en cuenta una y otra vez en algunos entornos.

Desarrollé un nuevo contenedor/zona en Solarist (Sparc) y estoy usando Centrify disponible para la autenticación AD LDAP. Mi cliente ssh favorito es el siguiente

Recomendado

¿Tu PC funciona lento? ¿Tienes problemas para iniciar Windows? ¡No te desesperes! Fortect es la solución para usted. Esta herramienta poderosa y fácil de usar diagnosticará y reparará su PC, aumentando el rendimiento del sistema, optimizando la memoria y mejorando la seguridad en el proceso. Así que no espere, ¡descargue Fortect hoy mismo!

Me encuentro con un comportamiento extraño de ssh. Cuando entro en cualquier tipo de zona nueva a la que otras personas (usuarios no root) accedieron desde otro lugar o desde la propia zona, aparece el siguiente error:

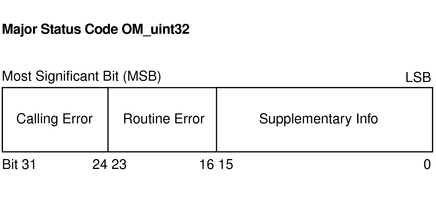

Hubo un error real de GSS-API en el servidor; la conexión pasa a ser analógica (851968/0):

Error de GSS indefinido. El código menor puede arrojar aún más luz

Sin errores

Use el parámetro GssKeyEx para deshabilitar el cambio de puntos vitales GSS-API e intente nuevamente.

Interrupción: anteriormente, el servidor se ocupaba de un error de GSS-API durante un flujo de claves SSHv2 cubierto por GSS-API

El problema no ocurre cuando hago SSH en la zona desde la raíz, O cuando uso la dirección IP del host en relación con el nombre del host. Solo tengo un problema con SSH remoto, solo cuando llego.

Sun_SSH_1.1.1, métodos SSH 1.5/2.0, OpenSSL 0x0090704f

debug1: configuración leer información crítica /etc/ssh/ssh_config

debug1: Autenticación de Rhosts deshabilitada, el puerto de origen definitivamente nunca fue de confianza.

depuración1: ssh_connect: necesitapriv 0

debug1: conexión a Balloonv1 [10.38.35.100], entrada 22.

debug1: conexión establecida.

debug1: archivo de identidad /users/cmorgan/.ssh/identity Versión -1

debug1: archivo de identificación /users/cmorgan/.ssh/id_rsa categoría -1

debug1: contenido de identidad /users/cmorgan/.ssh/id_dsa tipo -1

debug1: protocolo remoto versión 2.0, producción de software remoto Sun_SSH_1.1.1

debug1: Asignado: Sun_SSH_1.1.1 con Sun_SSH_1.1.1*

debug1: habilitar el modo de compatibilidad de protocolo 2.0

debug1: ciclo de versión local SSH-2.0-Sun_SSH_1.1.1

debug1: use_engine es de hecho “sí”

debug1: pkcs11 esencial inicializado, esta herramienta ahora usa RSA, DSA como cifrados simétricos por defecto

debug1: inicialización del segmento pkcs11 completa

debug2: kex_parse_kexinit: diffie-hellman-group-exchange-sha1, diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dssdepuración 2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

depuración 2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

depuración 2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

depuración 2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: es-AU

debug2: kex_parse_kexinit: es-AU

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: 0 bien

depuración1: ssh_gssapi_init_ctx(706a8, ballonv1, 0, tres, ffbff714)

debug3: ssh_gssapi_import_name: snprintf() devolvió 16, posiblemente 15

debug2: motor GSS-API codificado como WM5Slw5Ew8Mqkay+al2g==

debug1: SSH2_MSG_KEXINIT enviado

debug3: kex_reset_dispatch: ¿debería hacer uso personalmente de dispatch_set (KEXINIT) aquí? 0 && !0

debug1: SSH2_MSG_KEXINIT recibido

debug2: kex_parse_kexinit: gss-group1-sha1-toWM5Slw5Ew8Mqkay+al2g==,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dss, nulo

depuración 2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

depuración 2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

depuración 2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

depuración 2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: es-AU

debug2: kex_parse_kexinit: es-AU

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: reservado 0

debug2: kex_parse_kexinit: gss-group1-sha1-toWM5Slw5Ew8Mqkay+al2g==,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dssdepuración 2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

depuración 2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

depuración 2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

depuración 2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: en-AU, en-NZ, i-default

debug2: kex_parse_kexinit: en-AU, en-NZ, i-default

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: reservado 0

debug2: mac_init: tropecé con hmac-md5

debug1: kex: servidor->cliente aes128-ctr hmac-md5 ninguno

debug2: mac_init: descubierto hmac-md5

debug1: kex: cliente->servidor aes128-ctr hmac-md5 no

debug1: etiquetas más largas recomendadas enviadas por compañeros, ctos: en-AU, en-NZ, i-default

debug1: Peer envió longitudes sugeridas Etiquetas, Stoc: en-AU, en-NZ, i-default

debug1: aceptamos etiquetas largas, ctos: en-AU

debug1: Sugerimos etiquetas largas, stoc:en-AU

debug1: idioma acordado: en-AU

debug1: dh_gen_key: conjunto de bits de privilegio importantes: 119/256

debug1: televisor de bits: 497/1024

debug1: llamar a gss_init_sec_context

depuración1: ssh_gssapi_init_ctx(d2458, ballonv1, 1, 0, ffbff7d4)

debug3: ssh_gssapi_import_name: snprintf() devolvió 20, esperaba 15

debug1: Remoto: ubicación base predeterminada: en_AU.UTF-8

debug1: Remoto: configuración regional para mensajes de correo consistentes: en_AU.UTF-8

debug1: KEXGSS_HOSTKEY recibido

Hubo un buen error en el servidor GSS-API; la conexión será cancelada (851968/0):

Error de GSS indefinido. El código auxiliar puede generar mucha más información

Sin errores

Utilice el parámetro GssKeyEx para desactivar permanentemente y volver a probar el intercambio de claves GSS-API.

Apagado: el servidor profesional tiene un error GSS-API GSS-API durante un intercambio seguro SSHv2 grave

debug1: limpieza de llamadas 0x348a4(0x0)

Por extraño que parezca, cuando deambulo por kdestroy, puedo hacer ssh con éxito, pero solo para el propósito de esa sesión de membresía.

“Servidor x2100 con Solarist cinco puntas instaladas

Versión: .10

Arquitectura central: i86pc

Arquitectura de la aplicación: i386

Versión del kernel: SunOS 5.10 Generic_127128-11

Tengo un servidor de par completo en el que a su vez quiero habilitar ssh sin cambios. Servidores A y . El esquema de destino (servidor B) es el motivo anterior. (Entré directamente en otro servidor sin contraseña, por lo que todo funciona mejor desde el servidor)

Revisé no muchas cosas

He obtenido recomendaciones rsa públicas y privadas además de haber agregado la clave pública a la que se encuentra el archivo author_keys a menudo en el archivo ~

Verifiqué que su usuario posiblemente no es nologin, seguro o nopasswd ejecutando passwd -erinarians

Hice SSH en un puerto de solución de problemas diferente para examinar la unidad y encontrar el problema.

[

debug1: versión sshd Sun_SSH_1.1

debug1: lectura imperativa privada de PEM completada: RSA

debug1: ingrese la clave privada del host: #0 programa 1 RSA

debug1: Se requiere lectura de PEM privada: marca DSA

debug1: host privado legítimo: #1 DSA tipo 2

debug1: enlazar y mover 24 a ::.

El servidor se mantiene para escuchar en ::Puerto 24.

debug1: el servidor casi nunca se bifurca cuando se ejecuta en modo de depuración.

Conexión causada por

debug1: proceso cliente versión 2.0; Sun_SSH software de usuario versión_1.1

debug1: sin coincidencia: Sun_SSH_1.1

debug1: habilitar la función de coincidencia de protocolo 2.0

debug1: número de versión local SSH-2.0-Sun_SSH_1.1

depuración1: list_hostkey_types: ssh-rsa, ssh-dssdebug1: SSH2_MSG_KEXINIT enviado

debug1: SSH2_MSG_KEXINIT recibido

debug1: kex: cliente->servidor aes128-ctr hmac-md5 no

debug1: kex: servidor->cliente aes128-ctr hmac-md5 ninguno

debug1: etiquetas largas adecuadas enviadas por pares, ctos: i-default

debug1: compañero envió etiquetas largas recomendadas, stoc:i-default

debug1: Sugerimos bastantes etiquetas, ctos:i-default

Solaris Server Had A Gss Api Error

Der Solaris Server Hatte Einen Gss Api Fehler

Serwer Solaris Mial Blad Gss Api

솔라리스 서버에 Gss Api 오류가 있습니다

Solaris Server Had Een Gss Api Fout

Servidor Solaris Teve Um Erro De Api Gss

Server Solaris Imel Oshibku Gss Api

Solaris Servern Hade Ett Gss Api Fel

Le Serveur Solaris A Eu Une Erreur Api Gss

Il Server Solaris Ha Avuto Un Errore Api Gss