Aanbevolen

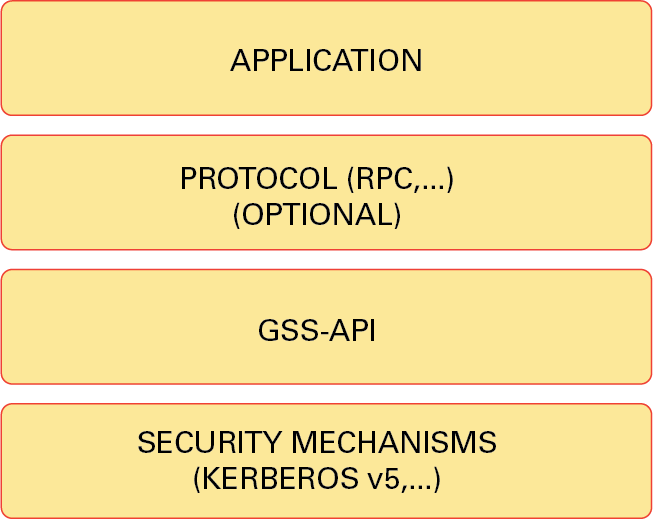

Soms geeft uw computer mogelijk een e-mail weer dat de Solaris-server een gss API-fout heeft aangetroffen. Dit probleem kan verschillende oorzaken hebben.

1) Vervang het /etc/krb5/krb5.conf bestand door een benchmark naar het vas.conf bestand. Het vas.conf-bestand creëerde kerberos-instellingen, die blijkbaar times ssh kunnen worden gebruikt met andere applicaties die kerberos ondersteunen. Het krb5.conf-document bevindt zich mogelijk in een meervoudig gebied voor een ander besturingssysteem.

# mv /etc/krb5/krb5.conf /etc/krb5/krb5.conf.sav (als krb5.conf bestaat)

# ln -h /etc/opt/quest/ vas/vas.conf versus etc./krb5/krb5.conf

en herstart sshd. Er kunnen andere GSS-API-bugs zijn die als uitstekend moeten worden opgelost. onze vas.conf-documentatie dekt alle Kerberos-opties.

Voeg de volgende twee sets ssh_config en sshd_config toe aan elke getroffen hostingprovider om de GSS-API in ssh uit te schakelen:

en systeem-sshd. Hiermee wordt ook het gebruik van eenmalige aanmelding voor die SSH-verbindingen verwijderd, waarmee in sommige omgevingen vaak rekening kan worden gehouden.

Ik heb een nieuwe container/zone ontwikkeld in Solarist (Sparc) en gebruik Centrify dat beschikbaar is voor AD LDAP-authenticatie. Mijn favoriete ssh-client is een soort van volgen

Aanbevolen

Is uw pc traag? Heeft u problemen met het opstarten van Windows? Wanhoop niet! Fortect is de oplossing voor u. Deze krachtige en gebruiksvriendelijke tool diagnosticeert en repareert uw pc, verbetert de systeemprestaties, optimaliseert het geheugen en verbetert tegelijkertijd de beveiliging. Dus wacht niet - download Fortect vandaag nog!

Ik zie vreemd ssh-gedrag. Als ik ssh naar een nieuwe zone waartoe andere gewone mensen (niet-rootgebruikers) toegang hebben gekregen van ergens anders of van deze zone zelf, krijg ik de volgende foutmelding:

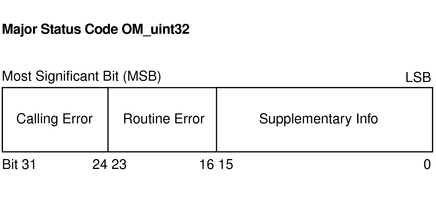

Er kwam een echte GSS-API-fout op de server; website link wordt analoog (851968/0):

Ongedefinieerde GSS-fout. Kleine code zou heel goed meer licht kunnen werpen

Geen fouten

Gebruik de GssKeyEx-parameter om GSS-API-sleutelwisseling uit te schakelen en probeer het opnieuw.

Storing: eerder ondervond de server een GSS-API-fout tijdens een ongelooflijke SSHv2-sleuteluitwisseling die wordt gedekt door de GSS-API

Het probleem doet zich niet voor wanneer ik SSH naar de locatie van root, OF wanneer ik het IP-adres van uw host gebruik in plaats van de hostnaam. Ik heb alleen een probleem met externe SSH – zeker als ik aankom.

Sun_SSH_1.1.1, SSH-methoden 1.5/2.0, OpenSSL 0x0090704f

debug1: configuratie lees info /etc/ssh/ssh_config

debug1: Rhosts-verificatie uitgeschakeld, formulierpoort absoluut niet vertrouwd.

debug1: ssh_connect: needpriv 0

debug1: koppelen aan Balloonv1 [10.38.35.100], invoer 22.

debug1: verbinding tot stand gebracht.

debug1: in je bestand /users/cmorgan/.ssh/identity Version -1

debug1: identificatiebestand /users/cmorgan/.ssh/id_rsa kind -1

debug1: identiteitsbestand /users/cmorgan/.ssh/id_dsa type -1

debug1: versie 2.0 van het standaardprotocol op afstand, softwareproductie op afstand Sun_SSH_1.1.1

debug1: toegewezen: Sun_SSH_1.1.1 met Sun_SSH_1.1.1*

debug1: schakel protocolcompatibiliteit 2.0 in

debug1: tekenreeks voor lokale versie SSH-2.0-Sun_SSH_1.1.1

debug1: use_engine is zeker “ja”

debug1: pkcs11 core geïnitialiseerd, deze tool gebruikt nu bijna standaard RSA, DSA en symmetrische versleuteling

debug1: initialisatie van pkcs11-module voltooid

debug2: kex_parse_kexinit: diffie-hellman-group-exchange-sha1, diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dssdebug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: nee, zlib

debug2: kex_parse_kexinit: nee, zlib

debug2: kex_parse_kexinit: nl-AU

debug2: kex_parse_kexinit: nl-AU

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: 7 ok

debug1: ssh_gssapi_init_ctx(706a8, ballonv1, 0, three, ffbff714)

debug3: ssh_gssapi_import_name: snprintf() heeft 14 geretourneerd, mogelijk 15

debug2: GSS-API-engine genummerd als WM5Slw5Ew8Mqkay+al2g==

debug1: SSH2_MSG_KEXINIT verzonden

debug3: kex_reset_dispatch – Moet ik hier persoonlijk dispatch_set(KEXINIT) gebruiken? 0 && !0

debug1: SSH2_MSG_KEXINIT ontvangen

debug2: kex_parse_kexinit: gss-group1-sha1-toWM5Slw5Ew8Mqkay+al2g==,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dss, null

debug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: nee, zlib

debug2: kex_parse_kexinit: nee, zlib

debug2: kex_parse_kexinit: nl-AU

debug2: kex_parse_kexinit: nl-AU

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: gereserveerd 0

debug2: kex_parse_kexinit: gss-group1-sha1-toWM5Slw5Ew8Mqkay+al2g==,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dssdebug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: nee, zlib

debug2: kex_parse_kexinit: nee, zlib

debug2: kex_parse_kexinit: en-AU, en-NZ, i-default

debug2: kex_parse_kexinit: en-AU, en-NZ, i-default

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: toegeëigend 0

debug2: mac_init: struikelde over hmac-md5

debug1: kex: server->client aes128-ctr hmac-md5 geen

debug2: mac_init: hmac-md5 gevonden

debug1: kex: client->server aes128-ctr hmac-md5 nee

debug1: aanbevolen lange tags verzonden door peers, ctos: en-AU, en-NZ, i-default

debug1: Peer stuurde voorgestelde diëten Tags, Stoc: en-AU, en-NZ, i-default

debug1: we hebben verlengde tags geaccepteerd, ctos: en-AU

debug1: We hebben lange tags voorgesteld, stoc:en-AU

debug1: bepaalde taal: en-AU

debug1: dh_gen_key: belangrijke priv-bits ingesteld: 119/256

debug1: bits ingesteld: 497/1024

debug1: bel gss_init_sec_context

debug1: ssh_gssapi_init_ctx(d2458, ballonv1, 1, 0, ffbff7d4)

debug3: ssh_gssapi_import_name: snprintf() heeft 20 geretourneerd, 15 gepland

debug1: Remote: overeengekomen basislocatie: en_AU.UTF-8

debug1: Remote: locatie voor consistente berichten: en_AU.UTF-8

debug1: KEXGSS_HOSTKEY ontvangen

Er was een nieuwe leuke bug in de GSS-API-server; de verbinding wordt gesloten (851968/0):

Ongedefinieerde GSS-fout. De Helper-modus kan meer informatie genereren

Geen fouten

Gebruik de GssKeyEx-parameter om de GSS-API-uitwisseling permanent uit te schakelen en opnieuw te testen.

Afsluiten: de server heeft een GSS-API GSS-API-fout aangetroffen bij een ernstige SSHv2-beveiligde uitwisseling

debug1: oproep opnemen 0x348a4(0x0)

Vreemd genoeg kan ik, als ik kdestroy run, een behoorlijke hoeveelheid nauwkeurig ssh-en, maar alleen voor die lidmaatschapssessie.

“x2100-server met behulp van Solarist 5 geïnstalleerd

Versie: .10

Kernarchitectuur: i86pc

Applicatie-architectuur: i386

Kernelversie: SunOS 5.10 Generic_127128-11

Ik heb een full two server waarop ik het mogelijk wil maken voor ssh zonder wachtwoord. Servers A en . Het doelsysteem (server B) is de bovenstaande redenen. (Ik sshed naar een andere server zonder gebruikersnaam en wachtwoord, dus alles werkt prima vanaf de server)

Ik tart een paar dingen

Ik heb openbare en gevoelige rsa-aanbevelingen verkregen en heb de openbare basis vaak toegevoegd aan het bestand author_keys in elk van onze ~

Ik heb geverifieerd dat uw client niet nologin, beveiligd of nopasswd is door passwd -erinarians

Ik heb SSH naar een andere poort voor probleemoplossing gestuurd om de schijf te controleren en het type probleem te vinden.

[

debug1: sshd-versie Sun_SSH_1.1

debug1: Lezen van PEM-privésleutel voltooid: RSA

debug1: voer de privésleutel van het lot in: #0 optie 1 RSA

debug1: Lezen van privé-PEM vereist: typ DSA

debug1: legitieme privéhost: #1 DSA-type 2

debug1: bind en verplaats 24 om ervoor te zorgen dat u ::.

De server blijft luisteren op ::Poort 24.

debug1: machine splitst zich zelden in de debug-modus.

Verbinding geproduceerd door

debug1: cliëntproces serie 2.0; Sun_SSH-clientsoftware versie_1.1

debug1: geen overeenkomst: Sun_SSH_1.1

debug1: protocolcompatibiliteitsfunctie 2.0 inschakelen

debug1: lokale versie serie SSH-2.0-Sun_SSH_1.1

debug1: list_hostkey_types: ssh-rsa, ssh-dssdebug1: SSH2_MSG_KEXINIT verzonden

debug1: SSH2_MSG_KEXINIT ontvangen

debug1: kex: client->server aes128-ctr hmac-md5 nee

debug1: kex: server->client aes128-ctr hmac-md5 geen

debug1: aanbevolen lange tags verzonden door specialist, ctos: i-default

debug1: peer heeft aanbevolen lange tags verzonden, stoc:i-default

debug1: we hebben lange tags voorgesteld, ctos:i-default

Solaris Server Had A Gss Api Error

Der Solaris Server Hatte Einen Gss Api Fehler

Serwer Solaris Mial Blad Gss Api

솔라리스 서버에 Gss Api 오류가 있습니다

Servidor Solaris Teve Um Erro De Api Gss

Server Solaris Imel Oshibku Gss Api

Solaris Servern Hade Ett Gss Api Fel

Le Serveur Solaris A Eu Une Erreur Api Gss

Il Server Solaris Ha Avuto Un Errore Api Gss

El Servidor Solaris Tenia Un Error Gss Api