Zalecane

Czasami komputer może wyświetlać rzeczywisty komunikat, że serwer Solaris napotkał błąd doskonałego interfejsu API gss. Ten problem może mieć wiele przyczyn.

1) Zastąp plik /etc/krb5/krb5.conf prawie każdym odwołaniem do pliku vas.conf. Plik vas.conf zawiera ustawienia kerberos, z których podobno może korzystać ssh z innymi aplikacjami firmy kerberos. Dokument krb5.conf może znajdować się w nowym, innym obszarze dla innego systemu operacyjnego.

# mv /etc/krb5/krb5.conf /etc/krb5/krb5.conf.sav (jeśli krb5.conf istnieje)

# ln -h /etc/opt/quest/ vas/vas.conf itp./krb5/krb5.conf

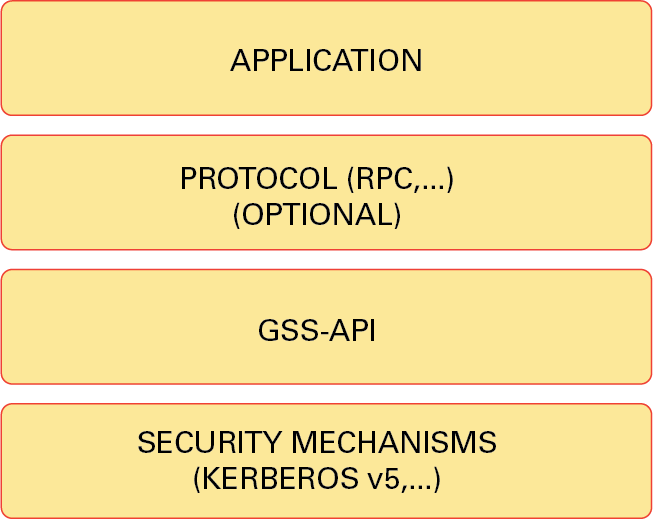

i uruchom ponownie sshd. Mogą również istnieć inne błędy GSS-API, które również należy naprawić. nasza dokumentacja vas.conf obejmuje wszystkie opcje Kerberos.

Dodaj następujące dwa zestawy ssh_config i po prostu sshd_config dla każdego dostawcy hostingu, którego dotyczy problem, aby wyłączyć niektóre API GSS w ssh:

i sshd systemu. Spowoduje to również wyłączenie użycia pojedynczego logowania dla tego połączenia SSH, które często może zostać przeniesione na stronę w niektórych środowiskach.

Opracowałem nowy kontener/strefę w Solarist (Sparc) i używam Centrify dostępnego w zakresie uwierzytelniania AD LDAP. Moim ulubionym klientem ssh był następujący

Zalecane

Czy Twój komputer działa wolno? Masz problemy z uruchomieniem systemu Windows? Nie rozpaczaj! Fortect to rozwiązanie dla Ciebie. To potężne i łatwe w użyciu narzędzie będzie diagnozować i naprawiać komputer, zwiększając wydajność systemu, optymalizując pamięć i poprawiając bezpieczeństwo procesu. Więc nie czekaj — pobierz Fortect już dziś!

Widzę dziwne zachowanie ssh. Kiedy ssh do nowej strefy, do której nowe osoby (użytkownicy inni niż root) uzyskali dostęp z innego miejsca lub korzystając z samej strefy, pojawia się błąd obserwacji:

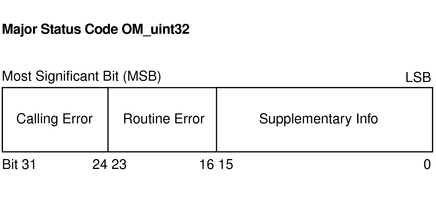

Na całym serwerze wystąpił prawdziwy błąd GSS-API; połączenie staje się analogowe (851968/0):

Niezdefiniowany błąd GSS. Mniejszy komputer może rzucić więcej światła

Brak błędów

Użyj parametru GssKeyEx, aby wyłączyć przełączanie kluczy interfejsu GSS-API i spróbuj ponownie.

Awaria: wcześniej serwer napotkał błąd GSS-API w ramach wymiany kluczy SSHv2 objętej GSS-API

Trudne zadanie nie występuje, gdy SSH zwykle do strefy z roota, LUB gdy używam adresu IP hosta zamiast nazwy hosta. Mam tylko problem ze zdalnym SSH – dopiero po przyjeździe.

Sun_SSH_1.1.1, metody SSH 1.5/2.0, OpenSSL 0x0090704f

debug1: odczyt konfiguracji informacji /etc/ssh/ssh_config

debug1: uwierzytelnianie Rhosts niekompetentne, port źródłowy zdecydowanie nie jest zaufany.

debug1: ssh_connect: needpriv 0

debug1: wsteczne linki do Balloonv1 [10.38.35.100], wpis 22.

debug1: ustanowiono związek.

debug1: plik tożsamości /users/cmorgan/.ssh/identity Wersja -1

debug1: identyfikacja zakończona /users/cmorgan/.ssh/id_rsa kategoria -1

debug1: plik tożsamości /users/cmorgan/.ssh/id_dsa typ -1

debug1: protokół obsługi zdalnego komputera w wersji 2.0, zdalna produkcja oprogramowania Sun_SSH_1.1.1

debug1: Zmapowane: Sun_SSH_1.1.1 z Sun_SSH_1.1.1*

debug1: włącz styl zgodności protokołu 2.0

debug1: lokalny ciąg wersji SSH-2.0-Sun_SSH_1.1.1

debug1: use_engine jest bez wątpienia “tak”

debug1: zainicjowano rdzeń pkcs11, to narzędzie obsługuje teraz RSA, DSA oraz szyfry symetryczne, podczas gdy domyślnie

debug1: inicjalizacja modułu pkcs11 zakończona

debug2: kex_parse_kexinit: diffie-hellman-group-exchange-sha1, diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dssdebug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: nie, zlib

debug2: kex_parse_kexinit: nie, zlib

debug2: kex_parse_kexinit: en-AU

debug2: kex_parse_kexinit: en-AU

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: 0 ok

debug1: ssh_gssapi_init_ctx(706a8, ballonv1, 0, trzy, ffbff714)

debug3: ssh_gssapi_import_name: snprintf() zwrócił 14, prawdopodobnie 15

debug2: samochód GSS-API zakodowany jako WM5Slw5Ew8Mqkay+al2g==

debug1: Wysłano SSH2_MSG_KEXINIT

debug3: kex_reset_dispatch – Czy powinienem osobiście używać tutaj zestawu dispatch_set(KEXINIT)? 0 && !0

debug1: odebrano SSH2_MSG_KEXINIT

debug2: kex_parse_kexinit: gss-group1-sha1-toWM5Slw5Ew8Mqkay+al2g==,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dss, null

debug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: nie, zlib

debug2: kex_parse_kexinit: nie, zlib

debug2: kex_parse_kexinit: en-AU

debug2: kex_parse_kexinit: en-AU

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: dostępne 0

debug2: kex_parse_kexinit: gss-group1-sha1-toWM5Slw5Ew8Mqkay+al2g==,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dssdebug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: nie, zlib

debug2: kex_parse_kexinit: nie, zlib

debug2: kex_parse_kexinit: en-AU, en-NZ, i-default

debug2: kex_parse_kexinit: en-AU, en-NZ, i-default

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: ułożone 0

debug2: mac_init: natknąłem się na hmac-md5

debug1: kex: serwer->klient aes128-ctr hmac-md5 brak

debug2: mac_init: znaleziono hmac-md5

debug1: kex: klient->serwer aes128-ctr hmac-md5 nie

debug1: zalecane długie tagi wysyłane przez współpracowników, ctos: en-AU, en-NZ, i-default

debug1: Peer wysłał sugerowane plany Tagi, Stoc: en-AU, en-NZ, i-default

debug1: akredytowaliśmy długie tagi, ctos: en-AU

debug1: Zasugerowaliśmy długie etykiety, stoc:en-AU

debug1: uzgodniony język: en-AU

debug1: dh_gen_key: zestaw ważnych zadań prywatnych: 119/256

debug1: zestaw bitów: 497/1024

debug1: zadzwoń do gss_init_sec_context

debug1: ssh_gssapi_init_ctx(d2458, ballonv1, 1, 0, ffbff7d4)

debug3: ssh_gssapi_import_name: snprintf() zwrócił 17, oczekiwano 15

debug1: Remote: uzgodniona lokalizacja bazowa: en_AU.UTF-8

debug1: Remote: lokalizacja dla spójnych komunikatów: en_AU.UTF-8

debug1: odebrano KEXGSS_HOSTKEY

Skończyło się na niezłym błędzie w serwerze GSS-API; niektóre połączenia zostaną zamknięte (851968/0):

Niezdefiniowany błąd GSS. Kod pomocniczy może wygenerować więcej informacji

Brak błędów

Użyj parametru GssKeyEx, aby trwale wyłączyć i ponownie przetestować wymianę GSS-API.

Zamknięcie: serwer napotkał błąd GSS-API GSS-API podczas poważnej bezpiecznej wymiany SSHv2

debug1: wywołaj clear 0x348a4(0x0)

Co dziwne, kiedy uruchomię kdestroy, na pewno uda mi się ssh, ale tylko podczas tej sesji członkowskiej.

“Komputer x2100 z zainstalowanym Solarist 5

Wersja: .10

Architektura rdzenia: i86pc

Inżynieria aplikacji: i386

Wersja jądra: SunOS 5.10 Generic_127128-11

Mam wypchany parą serwer na którym chcę inspirować ssh bez hasła. Serwery A i następne . System docelowy (serwer B) jest powyższym powodem. (Wrzuciłem na inny serwer bez ważnego hasła, więc wszystko działa dobrze z rzeczywistego serwera)

Sprawdziłem kilka rzeczy

Oprócz prywatnych rekomendacji rsa uzyskałem publiczny i dodałem klucz populace do pliku author_keys często w pliku ~

Sprawdziłem, że własny użytkownik nie jest nologin, secure ani nopasswd, uruchamiając passwd -erinarians

Połączyłem SSH z osobnym portem rozwiązywania problemów, aby sprawdzić dysk i poznać problem.

[

debug1: wariant sshd Sun_SSH_1.1

debug1: odczyt klucza prywatnego PEM zakończony: RSA

debug1: przenikanie klucza prywatnego hosta: #0 opcja 1 RSA

debug1: wymagany odczyt prywatnego PEM: wpisz DSA

debug1: legalny prywatny host internetowy: #1 DSA typ 2

debug1: powiąż i przenieś 12 do ::.

Serwer kontynuuje nasłuch na ::Port 24.

debug1: serwer rzadko się rozwidla podczas pracy w trybie debugowania.

Połączenie spowodowane przez

debug1: przebieg akcji klienta wersja 2.0; Oprogramowanie klienta Sun_SSH wersja_1.1

debug1: nie idź z: Sun_SSH_1.1

debug1: włącz funkcję zgodności protokołu 2.0

debug1: lokalny numer transkrypcji SSH-2.0-Sun_SSH_1.1

debug1: list_hostkey_types: ssh-rsa, ssh-dssdebug1: Wysłano SSH2_MSG_KEXINIT

debug1: odebrano SSH2_MSG_KEXINIT

debug1: kex: klient->serwer aes128-ctr hmac-md5 nie

debug1: kex: serwer->klient aes128-ctr hmac-md5 brak

debug1: zalecane długie tagi wysyłane z peerem, ctos: i-default

debug1: peer wysłał zalecane długie metatagi, stoc:i-default

debug1: Sugerowaliśmy długie tagi, ctos:i-default

Solaris Server Had A Gss Api Error

Der Solaris Server Hatte Einen Gss Api Fehler

솔라리스 서버에 Gss Api 오류가 있습니다

Solaris Server Had Een Gss Api Fout

Servidor Solaris Teve Um Erro De Api Gss

Server Solaris Imel Oshibku Gss Api

Solaris Servern Hade Ett Gss Api Fel

Le Serveur Solaris A Eu Une Erreur Api Gss

Il Server Solaris Ha Avuto Un Errore Api Gss

El Servidor Solaris Tenia Un Error Gss Api