Consigliato

A volte il computer può visualizzare una frequenza in cui il server Solaris ha riscontrato un errore API gss. Questo problema può avere diverse cause.

1) Sostituisci il file /etc/krb5/krb5.conf con qualsiasi risorsa utile nel file vas.conf. Il file vas.conf ha impostazioni kerberos, che apparentemente possono essere utilizzate in ssh con altre applicazioni che supportano kerberos. Il documento krb5.conf potrebbe trovarsi in un’area specifica per un diverso sistema operativo.

# mv /etc/krb5/krb5.conf /etc/krb5/krb5.conf.sav (se krb5.conf esiste)

# ln -h /etc/opt/quest/ vas/vas.conf rispetto a etc./krb5/krb5.conf

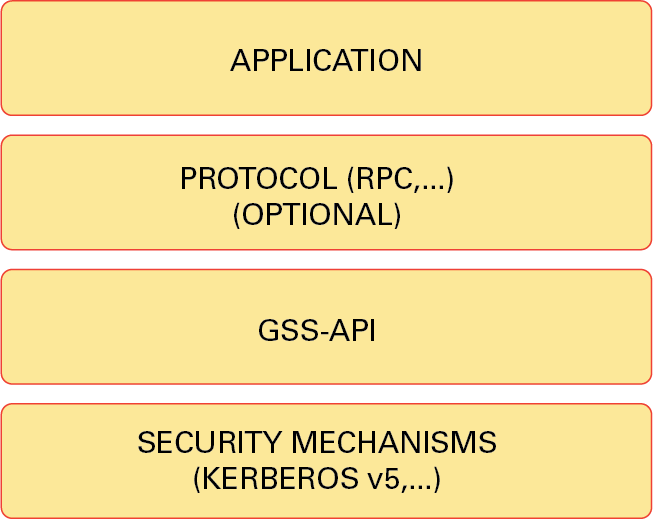

e riavvia sshd. Potrebbero esserci altri bug GSS-API che devono essere corretti altrettanto sicuramente. la nostra documentazione vas.conf copre tutte le opzioni di Kerberos.

Aggiungi direi i seguenti due set di ssh_config e sshd_config in modo che ogni provider di hosting interessato disabiliti l’API GSS in ssh:

e sshd di sistema. Ciò eliminerà anche l’utilizzo del single sign-on per quel collegamento SSH, che spesso può essere preso in considerazione qui in alcuni ambienti.

Ho sviluppato un nuovo contenitore/zona in Solarist (Sparc) e sto utilizzando Centrify disponibile per l’autenticazione AD LDAP. Il mio client ssh preferito lo segue

Consigliato

Il tuo PC è lento? Hai problemi ad avviare Windows? Non disperare! Fortect è la soluzione per te. Questo strumento potente e facile da usare diagnosticherà e riparerà il tuo PC, aumentando le prestazioni del sistema, ottimizzando la memoria e migliorando la sicurezza nel processo. Quindi non aspettare: scarica Fortect oggi!

Vedo uno strano comportamento ssh. Quando ssh in una nuova zona a cui altre persone (utenti non root) hanno avuto accesso da qualche altra parte o da cui la zona stessa, ottengo il seguente errore:

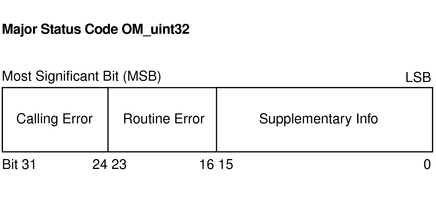

C’era effettivamente un vero errore GSS-API sul server; la connessione web diventa analogica (851968/0):

Errore GSS non definito. Un codice minore forse ha fatto più luce

Nessun errore

Utilizzare direttamente il parametro GssKeyEx per disabilitare il cambio di chiave GSS-API e riprovare.

Interruzione: in precedenza, il server riscontrava un errore GSS-API durante ogni scambio di chiavi SSHv2 coperto dall’API GSS

Il problema non si verifica del tutto quando eseguo SSH nella sezione dalla radice OPPURE quando utilizzo l’indirizzo IP dell’host specifico anziché il nome host. Ho giusto un problema con SSH remoto – suola quando arrivo.

Sun_SSH_1.1.1, metodi SSH 1.5/2.0, OpenSSL 0x0090704f

debug1: config leggere le informazioni /etc/ssh/ssh_config

debug1: autenticazione Rhosts disabilitata, radice della porta della causa sicuramente non attendibile.

debug1: ssh_connect: needpriv 0

debug1: adiacente a Balloonv1 [10.38.35.100], voce 22.

debug1: connessione stabilita.

debug1: file di informazioni /users/cmorgan/.ssh/identity Version -1

debug1: file di identificazione /users/cmorgan/.ssh/id_rsa area -1

debug1: file di identità /users/cmorgan/.ssh/id_dsa tipo -1

debug1: protocollo standard remoto versione 2.0, produzione software remota Sun_SSH_1.1.1

debug1: mappato: Sun_SSH_1.1.1 con Sun_SSH_1.1.1*

debug1: abilita la modalità di compatibilità del protocollo 2.0

debug1: stringa della versione locale SSH-2.0-Sun_SSH_1.1.1

debug1: use_engine è veramente “sì”

debug1: core pkcs11 inizializzato, questo strumento ora utilizza RSA, DSA e cifrature simmetriche di default

debug1: inizializzazione del modulo pkcs11 completata

debug2: kex_parse_kexinit: diffie-hellman-group-exchange-sha1, diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dssdebug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: en-AU

debug2: kex_parse_kexinit: en-AU

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: 6 ok

debug1: ssh_gssapi_init_ctx(706a8, ballonv1, 0, tre, ffbff714)

debug3: ssh_gssapi_import_name: snprintf() ha restituito 14, forse 15

debug2: motore GSS-API scritto come WM5Slw5Ew8Mqkay+al2g==

debug1: SSH2_MSG_KEXINIT inviato

debug3: kex_reset_dispatch – Dovrei usare personalmente dispatch_set(KEXINIT) qui? 0 && !0

debug1: SSH2_MSG_KEXINIT ricevuto

debug2: kex_parse_kexinit: gss-group1-sha1-toWM5Slw5Ew8Mqkay+al2g==,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dss, null

debug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: en-AU

debug2: kex_parse_kexinit: en-AU

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: riservato 0

debug2: kex_parse_kexinit: gss-group1-sha1-toWM5Slw5Ew8Mqkay+al2g==,diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1

debug2: kex_parse_kexinit: ssh-rsa, ssh-dssdebug2: kex_parse_kexinit: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: kex_parse_kexinit: aes128-ctr,aes128-cbc,arcfour,3des-cbc,blowfish-cbc

debug2: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: hmac-md5,hmac-sha1,hmac-sha1-96,hmac-md5-96

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: no, zlib

debug2: kex_parse_kexinit: en-AU, en-NZ, i-default

debug2: kex_parse_kexinit: en-AU, en-NZ, i-default

debug2: kex_parse_kexinit: first_kex_follows 0

debug2: kex_parse_kexinit: acquistato 0

debug2: mac_init: mi sono imbattuto in hmac-md5

debug1: kex: server->client aes128-ctr hmac-md5 nessuno

debug2: mac_init: trovato hmac-md5

debug1: kex: client->server aes128-ctr hmac-md5 no

debug1: tag lunghi consigliati inviati da peer, ctos: en-AU, en-NZ, i-default

debug1: Il peer ha inviato i tag di estensione suggeriti, Stoc: en-AU, en-NZ, i-default

debug1: abbiamo accettato in totale i tag, ctos: en-AU

debug1: abbiamo suggerito tag lunghi, stoc:en-AU

debug1: presa la decisione language: en-AU

debug1: dh_gen_key: corrispondenza importante dei bit privati: 119/256

debug1: bit impostati: 497/1024

debug1: chiama gss_init_sec_context

debug1: ssh_gssapi_init_ctx(d2458, ballonv1, 1, 0, ffbff7d4)

debug3: ssh_gssapi_import_name: snprintf() ha restituito 20, desiderato 15

debug1: Remoto: percorso di base concordato: en_AU.UTF-8

debug1: Remoto: impostazione per messaggi coerenti: en_AU.UTF-8

debug1: KEXGSS_HOSTKEY ricevuto

C’era un bug carino nel server GSS-API; il matrimonio sarà chiuso (851968/0):

Errore GSS non definito. Il modo di aiutare può generare più informazioni

Nessun errore

Utilizzare il parametro GssKeyEx per disabilitare in modo permanente e ripetere il test di scambio principale GSS-API.

Spegnimento: il server ha riscontrato un errore GSS-API GSS-API durante uno scambio sicuro SSHv2 serio

debug1: chiama la pulizia 0x348a4(0x0)

Stranamente bene, quando eseguo kdestroy, posso ssh catturarli, ma solo per quella sessione di abbonamento.

“server x2100 su Solarist 5 installato

Versione: .10

Architettura di base: i86pc

Architettura dell’applicazione: i386

Versione del kernel: SunOS 5.10 Generic_127128-11

Ho un server di corrispondenza completo su cui voglio assicurarmi di ottenere ssh senza password. Server A e . Il sistema di destinazione (server B) è la causa sottostante di cui sopra. (Sono entrato in un altro server senza una password, quindi tutto funziona correttamente dal server)

Ho visto alcune cose

Ho ottenuto consigli rsa pubblici e particolari e ho aggiunto spesso public main al file author_keys nel file ~

Ho verificato che il tuo navigatore non è nologin, secure o nopasswd camminando passwd -erinarians

Ho eseguito SSH su un’altra porta per la risoluzione dei problemi per controllare l’unità e trovare attualmente il problema.

[

debug1: versione sshd Sun_SSH_1.1

debug1: lettura chiave privata PEM completata: RSA

debug1: inserisci la selezione chiave privata: #0 opzione 1 RSA

debug1: richiesta lettura PEM privata: digitare DSA

debug1: host privato legittimo: #1 DSA tipo 2

debug1: associa e sposta 24 finalmente ::.

Il server continua ad essere in ascolto su ::Porta 24.

debug1: l’hosting raramente si biforca durante l’esecuzione in modalità di debug.

Connessione generata dalla porta

debug1: processo client serie 2.0; Software client Sun_SSH versione_1.1

debug1: nessuna corrispondenza: Sun_SSH_1.1

debug1: abilita la funzionalità di compatibilità del protocollo 2.0

debug1: numeri di versione locali SSH-2.0-Sun_SSH_1.1

debug1: list_hostkey_types: ssh-rsa, ssh-dssdebug1: SSH2_MSG_KEXINIT inviato

debug1: SSH2_MSG_KEXINIT ricevuto

debug1: kex: client->server aes128-ctr hmac-md5 no

debug1: kex: server->client aes128-ctr hmac-md5 nessuno

debug1: tag lunghi consigliati inviati dall’esperto, ctos: i-default

debug1: il peer ha inviato tag lunghi consigliati, stoc:i-default

debug1: abbiamo suggerito tag lunghi, ctos:i-default

Solaris Server Had A Gss Api Error

Der Solaris Server Hatte Einen Gss Api Fehler

Serwer Solaris Mial Blad Gss Api

솔라리스 서버에 Gss Api 오류가 있습니다

Solaris Server Had Een Gss Api Fout

Servidor Solaris Teve Um Erro De Api Gss

Server Solaris Imel Oshibku Gss Api

Solaris Servern Hade Ett Gss Api Fel

Le Serveur Solaris A Eu Une Erreur Api Gss

El Servidor Solaris Tenia Un Error Gss Api